Exemplos da API DSS

Esta seção fornece exemplos de solicitações e respostas SOAP para operações comuns compatíveis com a API DSS de Redtrust. Use estes exemplos como ponto de partida ao criar ou testar solicitações DSS, ou quando quiser entender como cenários específicos de assinatura são expressos usando o protocolo DSS.

Se esta for a primeira vez que você trabalha com a API DSS, comece pelo tutorial Primeiros passos com a API DSS.

Todos os exemplos deste guia compartilham as seguintes características:

- Usam SOAP 1.2.

- Os exemplos de autenticação usam WS-Security

UsernameToken. Algumas seções também incluem métodos de autenticação alternativos quando relevante. - As solicitações são enviadas ao endpoint da API DSS exposto pelo Redtrust.

- Cada solicitação inclui um cabeçalho WS-Addressing

Actionque identifica a operação invocada.

Em cada exemplo, o envelope SOAP completo e o cabeçalho são incluídos para que você possa copiar e colar as solicitações diretamente durante os testes.

Como usar estes exemplos

Estes exemplos são intencionalmente mínimos e focam na estrutura das solicitações e respostas DSS.

Pressupõe-se que:

- Você já tem acesso a um ambiente Redtrust com o serviço DSS habilitado

- Você sabe qual método de autenticação e qual endpoint usar

- Você configurou um perfil de assinatura DSS válido no Redtrust

- Você já conhece a impressão digital (thumbprint) do certificado que deseja usar

Para um guia passo a passo que inclua a configuração do ambiente e do SoapUI, consulte o tutorial Primeiros passos com a API DSS.

Descoberta de certificados GetAccessibleCertificates

Use este exemplo para obter a lista de certificados disponíveis para o usuário autenticado. Você pode adicionar um filtro com os valores ecc ou eidas.

- Username and Password

- JWT

<soap:Envelope xmlns:soap="http://www.w3.org/2003/05/soap-envelope" xmlns:urn="urn:evolium:redtrust:dss:ws">

<soap:Header xmlns:wsa="http://www.w3.org/2005/08/addressing">

<wsse:Security xmlns:wsse="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-secext-1.0.xsd" xmlns:wsu="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-utility-1.0.xsd">

<wsse:UsernameToken wsu:Id="0001">

<wsse:Username>USERNAME</wsse:Username>

<wsse:Password Type="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-username-token-profile-1.0#PasswordText">PASSWORD</wsse:Password>

<wsu:Created>2024-11-15T11:28:30.080Z</wsu:Created>

</wsse:UsernameToken>

</wsse:Security>

<wsa:Action>urn:evolium:redtrust:dss:ws/RTDSSService/GetAccessibleCertificates</wsa:Action>

<wsa:To>https://IP_REDTRUST:8080/RTDSSService.svc/basic</wsa:To>

</soap:Header>

<soap:Body>

<urn:GetAccessibleCertificates/>

<urn:filter></urn:filter>

</soap:Body>

</soap:Envelope>

<soapenv:Envelope

xmlns:soapenv="http://www.w3.org/2003/05/soap-envelope"

xmlns:wsse="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-secext-1.0.xsd"

xmlns:wsu="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-utility-1.0.xsd"

xmlns:urn="urn:evolium:redtrust:dss:ws">

<soapenv:Header>

<wsa:Action xmlns:wsa="http://www.w3.org/2005/08/addressing">

urn:evolium:redtrust:dss:ws/RTDSSService/GetAccessibleCertificates

</wsa:Action>

<wsa:To xmlns:wsa="http://www.w3.org/2005/08/addressing">

https://IP_REDTRUST:8080/RTDSSService.svc/jwtoken

</wsa:To>

<wsse:Security >

<wsse:BinarySecurityToken

ValueType="urn:custom:jwt"

EncodingType="urn:custom:jwt">SEU_JWT</wsse:BinarySecurityToken>

</wsse:Security>

</soapenv:Header>

<soapenv:Body>

<urn:GetAccessibleCertificates/>

</soapenv:Body>

</soapenv:Envelope>

O exemplo retorna os certificados sobre os quais o usuário usuario@dominio tem permissões no serviço de assinatura. Esses certificados incluem tanto certificados pessoais do usuário quanto aqueles aos quais ele tem acesso por meio de uma política.

Resposta

<s:Envelope xmlns:s="http://www.w3.org/2003/05/soap-envelope" xmlns:a="http://www.w3.org/2005/08/addressing">

<s:Header>

<a:Action s:mustUnderstand="1">urn:evolium:redtrust:dss:ws/RTDSSService/GetAccessibleCertificatesResponse</a:Action>

</s:Header>

<s:Body>

<GetAccessibleCertificatesResponse xmlns="urn:evolium:redtrust:dss:ws">

<Result xmlns:b="http://schemas.datacontract.org/2004/07/RTDSSService" xmlns:i="http://www.w3.org/2001/XMLSchema-instance">

<b:ResultStatus>SUCCESS</b:ResultStatus>

<b:ResultMessage>Operation finalized successfully</b:ResultMessage>

<b:ResultData i:type="b:ArrayOfCertificate">

<b:Certificate>

<b:X509Data>...</b:X509Data>

<b:alias>EIDAS CERTIFICADO PRUEBAS - 99999999R</b:alias>

<b:certificateHandler>6017</b:certificateHandler>

<b:expiration>2024-11-05T14:04:20</b:expiration>

<b:issuer>Ceres</b:issuer>

<b:needPin>false</b:needPin>

<b:needReason>false</b:needReason>

<b:subject>EIDAS CERTIFICADO PRUEBAS - 99999999R</b:subject>

<b:thumbprint>06F13CCD80E271D5355B3BEA322B8CBCE25B35F6</b:thumbprint>

<b:type>PRIVATE</b:type>

</b:Certificate>

</b:ResultData>

<b:TotalItems>1</b:TotalItems>

</Result>

</GetAccessibleCertificatesResponse>

</s:Body>

</s:Envelope>

Assinatura baseada em hash com SignHash

Use este exemplo quando quiser gerar uma assinatura (PKCS#1) a partir de um hash pré-computado. Você pode informar tanto o identificador quanto o thumbprint do certificado escolhido para fazer a chamada.

A funcionalidade de assinatura de hashes não vem habilitada por padrão na licença do serviço de assinatura e deve ser solicitada à equipe de suporte.

Solicitação

<soap:Envelope xmlns:soap="http://www.w3.org/2003/05/soap-envelope" xmlns:urn="urn:evolium:redtrust:dss:ws">

<soap:Header xmlns:wsa="http://www.w3.org/2005/08/addressing">

<wsse:Security xmlns:wsse="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-secext-1.0.xsd" xmlns:wsu="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-utility-1.0.xsd">

<wsse:UsernameToken wsu:Id="UsernameToken-5F01A1638C9F9A33A1173167092288930">

<wsse:Username>USERNAME</wsse:Username>

<wsse:Password Type="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-username-token-profile-1.0#PasswordText">PASSWORD</wsse:Password>

<wsu:Created>2024-11-15T11:42:02.889Z</wsu:Created>

</wsse:UsernameToken>

</wsse:Security>

<wsa:Action>urn:evolium:redtrust:dss:ws/RTDSSService/SignHash</wsa:Action>

<wsa:To>https://IP_REDTRUST:8080/RTDSSService.svc/basic</wsa:To>

</soap:Header>

<soap:Body>

<urn:SignHash>

<!--Optional:-->

<urn:toSignHashB64>ybWpO/j3yCfUhzWEWqdHcDgyQ8l5CWwea6Hj+GpI2CA=</urn:toSignHashB64>

<!--Optional:-->

<urn:thumbprint>THUMBPRINT</urn:thumbprint>

<!--Optional:-->

<!--<urn:certificatePin>?</urn:certificatePin>-->

<!--Optional:-->

<urn:algorithm>RSA_SHA256</urn:algorithm>

</urn:SignHash>

</soap:Body>

</soap:Envelope>

Resposta

<s:Envelope xmlns:s="http://www.w3.org/2003/05/soap-envelope" xmlns:a="http://www.w3.org/2005/08/addressing">

<s:Header>

<a:Action s:mustUnderstand="1">urn:evolium:redtrust:dss:ws/RTDSSService/SignHashResponse</a:Action>

</s:Header>

<s:Body>

<SignHashResponse xmlns="urn:evolium:redtrust:dss:ws">

<Result xmlns:b="http://schemas.datacontract.org/2004/07/RTDSSService" xmlns:i="http://www.w3.org/2001/XMLSchema-instance">

<b:ResultStatus>SUCCESS</b:ResultStatus>

<b:ResultMessage>Operation finalized successfully</b:ResultMessage>

<b:ResultData i:type="c:string" xmlns:c="http://www.w3.org/2001/XMLSchema">JCtCs3wdvCl1Ql0tstzkMczNmNxcnaLNospXPB/miOi++fbG+jP6dTRvBwhJ4triE8TXxXMs5aVyCkl0oj+WumoO2zRGZSSk1mcbjrYuKP8m+gj5yp0bOGGPbvAIaphhqV87oU+2kcyCtNt32E0QQGRGW6kr+ADPctOFOD5loV84hRUqAw8AJQX20XjlKtzkhaDGBQFMGVUODAId/ywpxCYIQOetRXWcLfCNHQE/C4+jaNwamvPTGlVhn0Vr6xWAoN0/BKBk5eDVOynX7J2zl7TErkVrZ4WA2cIbxxuq2vj1MUMV89dDB54E4cc7UduYKzMIj0iEJ+19NL47NM96iQ==</b:ResultData>

</Result>

</SignHashResponse>

</s:Body>

</s:Envelope>

Assinatura DSS com SignRequest

Todas as assinaturas baseadas em documentos na API DSS são realizadas por meio da operação SignRequest.

Embora os exemplos desta seção foquem em diferentes padrões de assinatura (XAdES, CAdES, PAdES), níveis (BES, T, LTV, EPES) e modos (enveloped, enveloping, detached), todos compartilham a mesma estrutura de alto nível da solicitação:

- Cabeçalho SOAP com WS-Security e WS-Addressing

SignRequest: especifica um perfil de assinaturaOptionalInputs: conjunto de entradas opcionais (seleção de certificado, forma de assinatura e funcionalidades opcionais) que controlam como a assinatura é geradaInputDocuments: documento de entrada que será assinado

O próprio elemento SignRequest é comum a todos os cenários de assinatura. As diferenças entre assinaturas XAdES, CAdES e PAdES, assim como entre níveis (BES, T, LTV, EPES) e modos (enveloped, enveloping, detached), são expressas por meio de:

- O atributo

Profile, que identifica o perfil de assinatura definido no Redtrust. - Um elemento

KeySelector, que é usado para selecionar o certificado de assinatura (normalmente pelo thumbprint). - Um elemento

Documentdentro deInputDocuments, que contém os dados que serão assinados.

Os exemplos a seguir focam nessas diferenças.

Expressar o modo de assinatura

O modo de assinatura define como a assinatura se relaciona com o documento assinado.

O modo pode ficar fixo na configuração do perfil de assinatura ou ser deixado em aberto e fornecido na SignRequest. Se você indicar um modo na solicitação, ele deve ser compatível com os valores definidos no perfil de assinatura.

Os fragmentos a seguir mostram como expressar cada modo na solicitação.

XML enveloping

<soap:Envelope xmlns:soap="http://www.w3.org/2003/05/soap-envelope" xmlns:xd="http://www.w3.org/2000/09/xmldsig#">

<soap:Header>

…

</soap:Header>

<soap:Body>

<SignRequest Profile="PROFILE_DO_DSS" RequestID="" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<OptionalInputs>

…

<IncludeObject WhichDocument="ID-document-1" xmlns="urn:oasis:names:tc:dss:1.0:core:schema" />

</OptionalInputs>

<InputDocuments>

<Document ID="ID-document-1">

…

</Document>

</InputDocuments>

</SignRequest>

</soap:Body>

</soap:Envelope>

XML enveloped

<soap:Envelope xmlns:soap="http://www.w3.org/2003/05/soap-envelope" xmlns:xd="http://www.w3.org/2000/09/xmldsig#">

<soap:Header>

…

</soap:Header>

<soap:Body>

<SignRequest Profile="PROFILE_DO_DSS" RequestID="" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<OptionalInputs>

…

<SignaturePlacement WhichDocument="ID-document-1" xmlns="urn:oasis:names:tc:dss:1.0:core:schema" />

</OptionalInputs>

<InputDocuments>

<Document ID="ID-document-1">

<Base64Data MimeType="application/pdf">…</Base64Data>

</Document>

</InputDocuments>

</SignRequest>

</soap:Body>

</soap:Envelope>

XAdES

XAdES (XML Advanced Electronic Signature) é um conjunto de extensões do XmlDSig que o tornam adequado para assinatura eletrônica, de acordo com a Diretiva 1999/93/CE da União Europeia. Um dos pontos fortes do XAdES é que os documentos assinados eletronicamente por meio deste sistema podem permanecer válidos por longos períodos de tempo.

XAdES BES

Este exemplo descreve como realizar uma chamada ao serviço para gerar uma assinatura XAdES de nível BES nos modos enveloped, enveloping ou detached. O nível BES é o mais básico das assinaturas avançadas, conforme descrito na seção Níveis suportados. Cada modo é descrito em Modos suportados.

Requisitos

- Deve existir um perfil de assinatura em Redtrust definido para XAdES. O nome deve ser XAdES, com o nível BES selecionado (forçado ou não), o modo enveloped selecionado (forçado ou não), o algoritmo de assinatura dependerá do certificado (normalmente RSA) e o algoritmo de digest será SHA256.

- Deve existir um certificado com o identificador indicado na petição.

- Deve existir um usuário

usuario@dominio. - Deve existir uma política de uso que permita ao usuário utilizar o certificado para assinar documentos ou usar um certificado pessoal.

XAdES BES enveloped

Solicitação

Neste exemplo:

SignatureFormé definido como XAdES BES.SignaturePlacementespecifica o modo enveloped e o documento que será assinado.- O documento XML é fornecido como

Base64XML.

<soap:Envelope xmlns:soap="http://www.w3.org/2003/05/soap-envelope" xmlns:urn="urn:oasis:names:tc:dss:1.0:core:schema" xmlns:xd="http://www.w3.org/2000/09/xmldsig#">

<soap:Header xmlns:wsa="http://www.w3.org/2005/08/addressing">

<wsse:Security xmlns:wsse="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-secext-1.0.xsd" xmlns:wsu="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-utility-1.0.xsd">

<wsse:UsernameToken wsu:Id="0001">

<wsse:Username>USERNAME</wsse:Username>

<wsse:Password Type="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-username-token-profile-1.0#PasswordText">PASSWORD</wsse:Password>

<wsu:Created>2024-11-15T12:14:44.617Z</wsu:Created>

</wsse:UsernameToken>

</wsse:Security>

<wsa:Action>urn:evolium:redtrust:dss:ws/RTDSSService/SignRequest</wsa:Action>

<wsa:To>https://[IP_REDTRUST]:8080/RTDSSService.svc/basic</wsa:To>

</soap:Header>

<soap:Body>

<SignRequest Profile="XAdES-BES-Enveloped-RSA-SHA256" RequestID="PROFILE_DO_DSS" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<OptionalInputs>

<dss:Language xmlns:dss="urn:oasis:names:tc:dss:1.0:core:schema">en-US</dss:Language>

<KeySelector>

<KeyInfo Id="Thumbprint" xmlns="http://www.w3.org/2000/09/xmldsig#">THUMBPRINT</KeyInfo>

</KeySelector>

<SignatureForm xmlns="urn:evolium:redtrust:dss:1.0:core:schema">urn:oasis:names:tc:dss:1.0:profiles:XAdES:forms:BES</SignatureForm>

<SignaturePlacement WhichDocument="ID-document-1"/>

</OptionalInputs>

<InputDocuments>

<Document ID="ID-document-1">

<Base64XML>...</Base64XML>

</Document>

</InputDocuments>

</SignRequest>

</soap:Body>

</soap:Envelope>

Resposta

A resposta mostra o estado global da solicitação na tag ResultMajor, uma tag SignaturePtr, que é uma referência à localização do documento dentro da resposta e, por fim, a tag Base64XML, que contém o documento com a assinatura incorporada codificada em Base64.

<s:Envelope xmlns:s="http://www.w3.org/2003/05/soap-envelope" xmlns:a="http://www.w3.org/2005/08/addressing">

<s:Header>

<a:Action s:mustUnderstand="1">urn:evolium:redtrust:dss:ws/RTDSSService/SignRequestResponse</a:Action>

</s:Header>

<s:Body xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema">

<SignResponse RequestID="PROFILE_DO_DSS" Profile="XAdES-BES-Enveloped-RSA-SHA256" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<Result>

<ResultMajor>urn:oasis:names:tc:dss:1.0:resultmajor:Success</ResultMajor>

</Result>

<OptionalOutputs>

<dss:DocumentWithSignature xmlns:dss="urn:oasis:names:tc:dss:1.0:core:schema" xmlns:saml="urn:oasis:names:tc:SAML:1.0:assertion" xmlns:ds="http://www.w3.org/2000/09/xmldsig#" xmlns:rt="urn:evolium:redtrust:dss:1.0:core:schema" xmlns:xades="http://uri.etsi.org/01903/v1.3.2#">

<dss:Document ID="ID-document-1">

<dss:Base64XML>...</dss:Base64XML>

</dss:Document>

</dss:DocumentWithSignature>

</OptionalOutputs>

<SignatureObject>

<SignaturePtr WhichDocument="ID-document-1"/>

</SignatureObject>

</SignResponse>

</s:Body>

</s:Envelope>

XAdES BES enveloping

Neste exemplo:

SignatureFormé definido como XAdES BES.IncludeObjectespecifica o modo enveloping e aponta para o documento.- O documento XML é fornecido como

InlineXML.

Solicitação

<soap:Envelope xmlns:soap="http://www.w3.org/2003/05/soap-envelope" xmlns:urn="urn:oasis:names:tc:dss:1.0:core:schema" xmlns:xd="http://www.w3.org/2000/09/xmldsig#">

<soap:Header xmlns:wsa="http://www.w3.org/2005/08/addressing">

<wsse:Security xmlns:wsse="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-secext-1.0.xsd" xmlns:wsu="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-utility-1.0.xsd">

<wsse:UsernameToken wsu:Id="0001">

<wsse:Username>USERNAME</wsse:Username>

<wsse:Password Type="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-username-token-profile-1.0#PasswordText">PASSWORD</wsse:Password>

<wsu:Created>2024-11-15T12:14:44.617Z</wsu:Created>

</wsse:UsernameToken>

</wsse:Security>

<wsa:Action>urn:evolium:redtrust:dss:ws/RTDSSService/SignRequest</wsa:Action>

<wsa:To>https://[IP_REDTRUST]:8080/RTDSSService.svc/basic</wsa:To>

</soap:Header>

<soap:Body>

<SignRequest Profile="PROFILE_DO_DSS" RequestID="XAdES enveloping" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<OptionalInputs>

<dss:Language xmlns:dss="urn:oasis:names:tc:dss:1.0:core:schema">en-US</dss:Language>

<KeySelector>

<KeyInfo Id="Thumbprint" xmlns="http://www.w3.org/2000/09/xmldsig#">THUMBPRINT</KeyInfo>

</KeySelector>

<SignatureForm xmlns="urn:evolium:redtrust:dss:1.0:core:schema">urn:oasis:names:tc:dss:1.0:profiles:XAdES:forms:BES</SignatureForm>

<IncludeObject WhichDocument="ID-document-1"/>

</OptionalInputs>

<InputDocuments>

<Document ID="ID-document-1">

<InlineXML>

<Document>

<Chapter>Text</Chapter>

</Document>

</InlineXML>

</Document>

</InputDocuments>

</SignRequest>

</soap:Body>

</soap:Envelope>

A resposta mostra o estado global da solicitação na etiqueta ResultMajor e uma etiqueta Base64Signature que contém a assinatura com o documento incorporado codificado em Base64.

Resposta

<s:Envelope xmlns:s="http://www.w3.org/2003/05/soap-envelope" xmlns:a="http://www.w3.org/2005/08/addressing">

<s:Header>

<a:Action s:mustUnderstand="1">urn:evolium:redtrust:dss:ws/RTDSSService/SignRequestResponse</a:Action>

</s:Header>

<s:Body xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema">

<SignResponse RequestID="XAdES enveloping" Profile="PROFILE_DO_DSS" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<Result>

<ResultMajor>urn:oasis:names:tc:dss:1.0:resultmajor:Success</ResultMajor>

</Result>

<SignatureObject>

<Base64Signature Type="urn:ietf:rfc:3275">...</Base64Signature>

</SignatureObject>

</SignResponse>

</s:Body>

</s:Envelope>

XAdES BES detached

Neste exemplo:

SignatureFormé definido como XAdES BES.- Nenhum elemento de modo (

SignaturePlacement/IncludeObject) é incluído, portanto a assinatura é detached (ou o modo está forçado pelo perfil). - O documento XML é fornecido como

EscapedXML.

Solicitação

<soap:Envelope xmlns:soap="http://www.w3.org/2003/05/soap-envelope" xmlns:urn="urn:oasis:names:tc:dss:1.0:core:schema" xmlns:xd="http://www.w3.org/2000/09/xmldsig#">

<soap:Header xmlns:wsa="http://www.w3.org/2005/08/addressing">

<wsse:Security xmlns:wsse="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-secext-1.0.xsd" xmlns:wsu="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-utility-1.0.xsd">

<wsse:UsernameToken wsu:Id="0001">

<wsse:Username>USERNAME</wsse:Username>

<wsse:Password Type="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-username-token-profile-1.0#PasswordText">PASSWORD</wsse:Password>

<wsu:Created>2024-11-15T12:14:44.617Z</wsu:Created>

</wsse:UsernameToken>

</wsse:Security>

<wsa:Action>urn:evolium:redtrust:dss:ws/RTDSSService/SignRequest</wsa:Action>

<wsa:To>https://[IP_REDTRUST]:8080/RTDSSService.svc/basic</wsa:To>

</soap:Header>

<soap:Body>

<SignRequest Profile="PROFILE_DO_DSS" RequestID="XAdES-BES-Detached" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<OptionalInputs>

<dss:Language xmlns:dss="urn:oasis:names:tc:dss:1.0:core:schema">en-US</dss:Language>

<KeySelector>

<KeyInfo Id="Thumbprint" xmlns="http://www.w3.org/2000/09/xmldsig#">THUMBPRINT</KeyInfo>

</KeySelector>

<SignatureForm xmlns="urn:evolium:redtrust:dss:1.0:core:schema">urn:oasis:names:tc:dss:1.0:profiles:XAdES:forms:BES</SignatureForm>

</OptionalInputs>

<InputDocuments>

<Document ID="ID-document-1">

<EscapedXML><Document><Chapter>Text</Chapter></Document></EscapedXML>

</Document>

</InputDocuments>

</SignRequest>

</soap:Body>

</soap:Envelope>

A resposta mostra o estado global da solicitação na tag ResultMajor e uma tag Base64Signature que contém a assinatura codificada em Base64.

Resposta

<s:Envelope xmlns:s="http://www.w3.org/2003/05/soap-envelope" xmlns:a="http://www.w3.org/2005/08/addressing">

<s:Header>

<a:Action s:mustUnderstand="1">urn:evolium:redtrust:dss:ws/RTDSSService/SignRequestResponse</a:Action>

</s:Header>

<s:Body xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema">

<SignResponse RequestID="XAdES-BES-Detached" Profile="PROFILE_DO_DSS" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<Result>

<ResultMajor>urn:oasis:names:tc:dss:1.0:resultmajor:Success</ResultMajor>

</Result>

<SignatureObject>

<Base64Signature Type="urn:ietf:rfc:3275">...</Base64Signature>

</SignatureObject>

</SignResponse>

</s:Body>

</s:Envelope>

XAdES T enveloped

Este exemplo descreve como realizar uma chamada ao serviço para gerar uma assinatura XAdES de nível T no modo enveloped. O nível T adiciona um carimbo de tempo à assinatura, conforme descrito na seção Níveis compatíveis. O modo enveloped incorpora a assinatura dentro do documento original, conforme descrito na seção Modos compatíveis.

Requisitos

- Deve existir um perfil de assinatura em Redtrust definido para XAdES. O nome deve ser XAdES, com o nível T selecionado (forçado ou não), o modo enveloped selecionado (forçado ou não), o algoritmo de assinatura dependerá do certificado (normalmente RSA), o algoritmo de digest será SHA256 e deve haver pelo menos um TSP válido selecionado como primário ou secundário.

- Deve existir um certificado com o identificador indicado na solicitação, protegido com PIN.

- Deve existir um usuário

usuario@dominio. - Deve existir uma política de uso que permita ao usuário utilizar o certificado para assinar documentos ou usar um certificado pessoal.

Nesta solicitação:

SignatureFormé definido como XAdES T (ES-T).AdditionalKeyInfofornece o PIN do certificado.SignaturePlacementespecifica o modo enveloped e o documento que será assinado.- O documento XML é fornecido como

Base64XML.

Solicitação

<soap:Envelope xmlns:soap="http://www.w3.org/2003/05/soap-envelope" xmlns:urn="urn:oasis:names:tc:dss:1.0:core:schema" xmlns:xd="http://www.w3.org/2000/09/xmldsig#">

<soap:Header xmlns:wsa="http://www.w3.org/2005/08/addressing">

<wsse:Security xmlns:wsse="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-secext-1.0.xsd" xmlns:wsu="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-utility-1.0.xsd">

<wsse:UsernameToken wsu:Id="0001">

<wsse:Username>USERNAME</wsse:Username>

<wsse:Password Type="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-username-token-profile-1.0#PasswordText">PASSWORD</wsse:Password>

<wsu:Created>2024-11-15T12:14:44.617Z</wsu:Created>

</wsse:UsernameToken>

</wsse:Security>

<wsa:Action>urn:evolium:redtrust:dss:ws/RTDSSService/SignRequest</wsa:Action>

<wsa:To>https://[IP_REDTRUST]:8080/RTDSSService.svc/basic</wsa:To>

</soap:Header>

<soap:Body>

<SignRequest Profile="PROFILE_DO_DSS" RequestID="XAdES-T-Forced-Enveloped-Forced-RSA-SHA256" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<OptionalInputs>

<dss:Language xmlns:dss="urn:oasis:names:tc:dss:1.0:core:schema">en-US</dss:Language>

<KeySelector>

<KeyInfo Id="Thumbprint" xmlns="http://www.w3.org/2000/09/xmldsig#">THUMBPRINT</KeyInfo>

</KeySelector>

<AdditionalKeyInfo>

<KeyInfo Id="Pin" xmlns="http://www.w3.org/2000/09/xmldsig#">PIN_DO_CERTIFICADO</KeyInfo>

</AdditionalKeyInfo>

<SignatureForm xmlns="urn:evolium:redtrust:dss:1.0:core:schema">urn:oasis:names:tc:dss:1.0:profiles:XAdES:forms:ES-T</SignatureForm>

<SignaturePlacement WhichDocument="ID-document-1"/>

</OptionalInputs>

<InputDocuments>

<Document ID="ID-document-1">

<Base64XML>...</Base64XML>

</Document>

</InputDocuments>

</SignRequest>

</soap:Body>

</soap:Envelope>

Resposta

A resposta mostra o estado geral da solicitação na tag ResultMajor, uma tag SignaturePtr, que é uma referência à localização do documento dentro da resposta e, por fim, a tag Base64XML, que contém o documento com a assinatura incorporada codificada em Base64. A assinatura inclui um carimbo de tempo, que protege a assinatura contra a repudiação.

<s:Envelope xmlns:s="http://www.w3.org/2003/05/soap-envelope" xmlns:a="http://www.w3.org/2005/08/addressing">

<s:Header>

<a:Action s:mustUnderstand="1">urn:evolium:redtrust:dss:ws/RTDSSService/SignRequestResponse</a:Action>

</s:Header>

<s:Body xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema">

<SignResponse RequestID="XAdES-T-Forced-Enveloped-Forced-RSA-SHA256" Profile="PROFILE_DO_DSS" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<Result>

<ResultMajor>urn:oasis:names:tc:dss:1.0:resultmajor:Success</ResultMajor>

</Result>

<OptionalOutputs>

<dss:DocumentWithSignature xmlns:dss="urn:oasis:names:tc:dss:1.0:core:schema" xmlns:saml="urn:oasis:names:tc:SAML:1.0:assertion" xmlns:ds="http://www.w3.org/2000/09/xmldsig#" xmlns:rt="urn:evolium:redtrust:dss:1.0:core:schema" xmlns:xades="http://uri.etsi.org/01903/v1.3.2#">

<dss:Document ID="ID-document-1">

<dss:Base64XML>...</dss:Base64XML>

</dss:Document>

</dss:DocumentWithSignature>

</OptionalOutputs>

<SignatureObject>

<SignaturePtr WhichDocument="ID-document-1"/>

</SignatureObject>

</SignResponse>

</s:Body>

</s:Envelope>

XAdES EPES enveloped

Este exemplo descreve como realizar uma chamada ao serviço para gerar uma assinatura XAdES de nível EPES (com política de assinatura), no modo enveloped. O nível EPES é equivalente ao nível BES, com a diferença de que uma política de assinatura é definida, conforme descrito na seção Níveis suportados. O modo enveloped incorpora a assinatura dentro do documento original, conforme descrito na seção Modos compatíveis.

As assinaturas FacturaE utilizam um perfil XAdES EPES (política de assinatura). Os requisitos base são os mesmos para todas as versões do FacturaE; as únicas diferenças são o nome do perfil, a política (OID/URL + hash) e o esquema XML contra o qual o documento de entrada deve ser validado.

Requisitos

- Deve existir um perfil de assinatura FacturaE em Redtrust (XAdES + enveloped, com BES/EPES conforme a configuração). O nome deve ser

FacturaE_3.0ouFacturaE_3.1_3.2. - Deve existir um certificado de assinatura e ele deve estar acessível a partir do contexto da solicitação (o identificador usado na solicitação deve corresponder a um certificado real).

- Deve existir um usuário

usuario@dominio. - Deve existir uma política de uso que permita que esse usuário assine documentos (ou o certificado deve ser o certificado pessoal do usuário, conforme o modelo).

- O documento de entrada deve ser um XML FacturaE válido conforme o esquema definido na URL

http://www.facturae.gob.es/formato/Versiones%20anteriores/B)%20Versi%C3%B3n%203.0/Facturae30.xmlpara a versão 3.0 ouhttps://www.facturae.gob.es/formato/Versiones/Facturaev3_2.xmlpara a versão 3.1. Redtrust não valida o XML em relação ao esquema.

As políticas que você deve incluir precisam conter as seguintes informações:

FacturaE (3.0)

- Identifier:

http://www.facturae.gob.es/ signature policy facturae format/signature-policy facturae format v3_0.pdf - Hash algorithm:

sha1 - Hash:

HQvPemjDslVpcNmaJPpbHzhdZ50=

FacturaE (3.2)

- Identifier:

http://www.facturae.es/politica_de_firma_formato_facturae/politica_de_firma_formato_facturae_v3_1.pdf - Hash algorithm:

sha1 - Hash:

Ohixl6upD6av8N7pEvDABhEL6hM=

Neste exemplo:

Profileseleciona um perfil FacturaE que inclui a política de assinatura.- O modo e o nível são forçados pelo perfil, portanto a solicitação não precisa de elementos adicionais de modo/nível.

- O documento XML é fornecido como

Base64XML.

Solicitação para 3.0

<soap:Envelope xmlns:soap="http://www.w3.org/2003/05/soap-envelope" xmlns:urn="urn:oasis:names:tc:dss:1.0:core:schema" xmlns:xd="http://www.w3.org/2000/09/xmldsig#">

<soap:Header xmlns:wsa="http://www.w3.org/2005/08/addressing">

<wsse:Security xmlns:wsse="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-secext-1.0.xsd" xmlns:wsu="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-utility-1.0.xsd">

<wsse:UsernameToken wsu:Id="0001">

<wsse:Username>USERNAME</wsse:Username>

<wsse:Password Type="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-username-token-profile-1.0#PasswordText">PASSWORD</wsse:Password>

<wsu:Created>2024-11-15T12:14:44.617Z</wsu:Created>

</wsse:UsernameToken>

</wsse:Security>

<wsa:Action>urn:evolium:redtrust:dss:ws/RTDSSService/SignRequest</wsa:Action>

<wsa:To>https://[IP_REDTRUST]:8080/RTDSSService.svc/basic</wsa:To>

</soap:Header>

<soap:Body>

<SignRequest Profile="PROFILE_DO_DSS" RequestID="XAdES-Facturae_3.0-EPES_Forced-Enveloped-RSA-SHA256" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<OptionalInputs>

<dss:Language xmlns:dss="urn:oasis:names:tc:dss:1.0:core:schema">en-US</dss:Language>

<KeySelector>

<KeyInfo Id="Thumbprint" xmlns="http://www.w3.org/2000/09/xmldsig#">THUMBPRINT</KeyInfo>

</KeySelector>

<SignatureForm xmlns="urn:evolium:redtrust:dss:1.0:core:schema">urn:oasis:names:tc:dss:1.0:profiles:XAdES:forms:EPES</SignatureForm>

</OptionalInputs>

<InputDocuments>

<Document ID="ID-document-1">

<Base64XML>...</Base64XML>

</Document>

</InputDocuments>

</SignRequest>

</soap:Body>

</soap:Envelope>

Solicitação para 3.1/3.2

<soap:Envelope xmlns:soap="http://www.w3.org/2003/05/soap-envelope" xmlns:urn="urn:oasis:names:tc:dss:1.0:core:schema" xmlns:xd="http://www.w3.org/2000/09/xmldsig#">

<soap:Header xmlns:wsa="http://www.w3.org/2005/08/addressing">

<wsse:Security xmlns:wsse="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-secext-1.0.xsd" xmlns:wsu="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-utility-1.0.xsd">

<wsse:UsernameToken wsu:Id="0001">

<wsse:Username>USERNAME</wsse:Username>

<wsse:Password Type="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-username-token-profile-1.0#PasswordText">PASSWORD</wsse:Password>

<wsu:Created>2024-11-15T12:14:44.617Z</wsu:Created>

</wsse:UsernameToken>

</wsse:Security>

<wsa:Action>urn:evolium:redtrust:dss:ws/RTDSSService/SignRequest</wsa:Action>

<wsa:To>https://[IP_REDTRUST]:8080/RTDSSService.svc/basic</wsa:To>

</soap:Header>

<soap:Body>

<SignRequest Profile="PROFILE_DO_DSS" RequestID="XAdES-Facturae_3.1_3.2-EPES-Forced-Enveloped-Forced-RSA-SHA2" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<OptionalInputs>

<dss:Language xmlns:dss="urn:oasis:names:tc:dss:1.0:core:schema">en-US</dss:Language>

<KeySelector>

<KeyInfo Id="Thumbprint" xmlns="http://www.w3.org/2000/09/xmldsig#">THUMBPRINT</KeyInfo>

</KeySelector>

<SignaturePlacement WhichDocument="ID-document-1"/>

</OptionalInputs>

<InputDocuments>

<Document ID="ID-document-1">

<Base64XML>...</Base64XML>

</Document>

</InputDocuments>

</SignRequest>

</soap:Body>

</soap:Envelope>

A resposta mostra o estado geral da solicitação na tag ResultMajor, uma tag SignaturePtr, que é uma referência à localização do documento dentro da resposta e, por fim, a tag Base64XML, que contém o documento com a assinatura incorporada codificada em Base64. Ao incluir a política de assinatura no perfil, a assinatura conterá essas informações e será válida como fatura eletrônica 3.0, desde que o documento de entrada seja válido conforme o esquema. Redtrust não valida o formato XML; é sua responsabilidade validar o formato, se necessário, antes de enviar a solicitação ao serviço.

Resposta para 3.0

<s:Envelope xmlns:s="http://www.w3.org/2003/05/soap-envelope" xmlns:a="http://www.w3.org/2005/08/addressing">

<s:Header>

<a:Action s:mustUnderstand="1">urn:evolium:redtrust:dss:ws/RTDSSService/SignRequestResponse</a:Action>

</s:Header>

<s:Body xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema">

<SignResponse RequestID="XAdES-Facturae_3.0-EPES_Forced-Enveloped-RSA-SHA256" Profile="PROFILE_DO_DSS" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<Result>

<ResultMajor>urn:oasis:names:tc:dss:1.0:resultmajor:Success</ResultMajor>

</Result>

<SignatureObject>

<Base64Signature Type="urn:ietf:rfc:3275">...</Base64Signature>

</SignatureObject>

</SignResponse>

</s:Body>

</s:Envelope>

Resposta para 3.1/3.2

A resposta mostra o estado geral da solicitação na tag ResultMajor, uma tag SignaturePtr, que é uma referência à localização do documento dentro da resposta e, por fim, a tag Base64XML, que contém o documento com a assinatura incorporada codificada em Base64. Ao incluir a política de assinatura no perfil, a assinatura conterá essas informações e será válida como fatura eletrônica 3.2, desde que o documento de entrada seja válido conforme o esquema. Redtrust não valida o formato XML; é sua responsabilidade validar o formato antes de enviar a solicitação ao serviço.

<s:Envelope xmlns:s="http://www.w3.org/2003/05/soap-envelope" xmlns:a="http://www.w3.org/2005/08/addressing">

<s:Header>

<a:Action s:mustUnderstand="1">urn:evolium:redtrust:dss:ws/RTDSSService/SignRequestResponse</a:Action>

</s:Header>

<s:Body xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema">

<SignResponse RequestID="XAdES-Facturae_3.1_3.2-EPES-Forced-Enveloped-Forced-RSA-SHA2" Profile="PROFILE_DO_DSS" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<Result>

<ResultMajor>urn:oasis:names:tc:dss:1.0:resultmajor:Success</ResultMajor>

</Result>

<OptionalOutputs>

<dss:DocumentWithSignature xmlns:dss="urn:oasis:names:tc:dss:1.0:core:schema" xmlns:saml="urn:oasis:names:tc:SAML:1.0:assertion" xmlns:ds="http://www.w3.org/2000/09/xmldsig#" xmlns:rt="urn:evolium:redtrust:dss:1.0:core:schema" xmlns:xades="http://uri.etsi.org/01903/v1.3.2#">

<dss:Document ID="ID-document-1">

<dss:Base64XML>...</dss:Base64XML>

</dss:Document>

</dss:DocumentWithSignature>

</OptionalOutputs>

<SignatureObject>

<SignaturePtr WhichDocument="ID-document-1"/>

</SignatureObject>

</SignResponse>

</s:Body>

</s:Envelope>

CAdES (CMS Advanced Electronic Signature)

CAdES (CMS Advanced Electronic Signature) é um conjunto de extensões do CMS que o tornam adequado para assinatura eletrônica, de acordo com a Diretiva 1999/93/CE da União Europeia. Assim como o XAdES, um dos pontos fortes do CAdES é que os documentos assinados eletronicamente por meio do CAdES podem permanecer válidos por longos períodos de tempo.

A seguir, são apresentados alguns exemplos de uso da API DSS de Redtrust para assinar documentos com CAdES.

CAdES BES enveloping

Este exemplo descreve como realizar uma chamada ao serviço para gerar uma assinatura CAdES de nível BES no modo enveloping. O nível BES é o mais básico das assinaturas avançadas, conforme descrito na seção Níveis suportados. O modo enveloping incorpora o documento original dentro da assinatura, conforme descrito na seção Modos suportados.

Requisitos

- Deve existir um perfil de assinatura em Redtrust definido para CAdES. O nome deve ser CAdES, com o nível BES selecionado (forçado ou não), o modo enveloping selecionado (forçado ou não), o algoritmo de assinatura dependerá do certificado (normalmente RSA) e o algoritmo de digest será SHA256.

- Deve existir um certificado com o identificador indicado na solicitação.

- Deve existir um usuário

usuario@dominio. - Deve existir uma política de uso que permita ao usuário utilizar o certificado para assinar documentos ou usar o certificado pessoal do usuário.

A solicitação mostra o elemento KeyInfo com a impressão digital do certificado com o qual será realizada a assinatura, a tag SignatureForm, que especifica que o nível será BES, a tag IncludeEContent, que indica que o modo deve ser enveloping, e o documento XML que será assinado, codificado em Base64 dentro da tag Base64Data.

Neste exemplo:

SignatureFormé definido como BES.IncludeEContentsolicita uma assinatura no modo enveloping (incorpora o conteúdo).- O documento de entrada é fornecido como

Base64Data.

Solicitação

<soap:Envelope xmlns:soap="http://www.w3.org/2003/05/soap-envelope" xmlns:urn="urn:oasis:names:tc:dss:1.0:core:schema" xmlns:xd="http://www.w3.org/2000/09/xmldsig#">

<soap:Header xmlns:wsa="http://www.w3.org/2005/08/addressing">

<wsse:Security xmlns:wsse="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-secext-1.0.xsd" xmlns:wsu="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-utility-1.0.xsd">

<wsse:UsernameToken wsu:Id="0001">

<wsse:Username>USERNAME</wsse:Username>

<wsse:Password Type="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-username-token-profile-1.0#PasswordText">PASSWORD</wsse:Password>

<wsu:Created>2024-11-15T12:14:44.617Z</wsu:Created>

</wsse:UsernameToken>

</wsse:Security>

<wsa:Action>urn:evolium:redtrust:dss:ws/RTDSSService/SignRequest</wsa:Action>

<wsa:To>https://[IP_REDTRUST]:8080/RTDSSService.svc/basic</wsa:To>

</soap:Header>

<soap:Body>

<SignRequest Profile="PROFILE_DO_DSS" RequestID="CAdES-BES-Enveloping" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<OptionalInputs>

<dss:Language xmlns:dss="urn:oasis:names:tc:dss:1.0:core:schema">en-US</dss:Language>

<KeySelector>

<KeyInfo Id="Thumbprint" xmlns="http://www.w3.org/2000/09/xmldsig#">THUMBPRINT</KeyInfo>

</KeySelector>

<IncludeEContent/>

<SignatureForm xmlns="urn:evolium:redtrust:dss:1.0:core:schema">urn:oasis:names:tc:dss:1.0:profiles:XAdES:forms:BES</SignatureForm>

</OptionalInputs>

<InputDocuments>

<Document ID="ID-document-1">

<Base64Data MimeType="text/plain">RmljaGVybyBkZSBwcnVlYmEgYSBmaXJtYXI=</Base64Data>

</Document>

</InputDocuments>

</SignRequest>

</soap:Body>

</soap:Envelope>

A resposta mostra o estado global da solicitação na tag ResultMajor e uma tag Base64Signature que contém a assinatura com o documento incorporado codificado em Base64.

Response

<s:Envelope xmlns:s="http://www.w3.org/2003/05/soap-envelope" xmlns:a="http://www.w3.org/2005/08/addressing">

<s:Header>

<a:Action s:mustUnderstand="1">urn:evolium:redtrust:dss:ws/RTDSSService/SignRequestResponse</a:Action>

</s:Header>

<s:Body xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema">

<SignResponse RequestID="CAdES-BES-Enveloping" Profile="PROFILE_DO_DSS" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<Result>

<ResultMajor>urn:oasis:names:tc:dss:1.0:resultmajor:Success</ResultMajor>

</Result>

<SignatureObject>

<Base64Signature Type="urn:ietf:rfc:3369">...</Base64Signature>

</SignatureObject>

</SignResponse>

</s:Body>

</s:Envelope>

CAdES BES detached

Este exemplo descreve como realizar uma chamada ao serviço para gerar uma assinatura CAdES de nível BES no modo detached. O nível BES é o mais básico das assinaturas avançadas, conforme descrito na seção Níveis suportados. O modo detached gera uma assinatura separada do documento, conforme descrito na seção Modos suportados.

Requisitos

- Deve existir um perfil de assinatura em Redtrust definido para CAdES. O nome deve ser CAdES, com o nível BES selecionado (forçado ou não), o modo detached selecionado (forçado ou não), o algoritmo de assinatura dependerá do certificado (normalmente RSA) e o algoritmo de digest será SHA256.

- Deve existir um certificado com o identificador indicado na solicitação.

- Deve existir um usuário

usuario@dominio. - Deve existir uma política de uso que permita ao usuário utilizar o certificado para assinar documentos ou usar o certificado pessoal do usuário.

Neste exemplo:

SignatureFormé definido como BES.IncludeEContenté omitido, portanto a assinatura é detached (ou o modo está forçado pelo perfil).- O documento de entrada é fornecido como

Base64Data.

Petición

<soap:Envelope xmlns:soap="http://www.w3.org/2003/05/soap-envelope" xmlns:urn="urn:oasis:names:tc:dss:1.0:core:schema" xmlns:xd="http://www.w3.org/2000/09/xmldsig#">

<soap:Header xmlns:wsa="http://www.w3.org/2005/08/addressing">

<wsse:Security xmlns:wsse="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-secext-1.0.xsd" xmlns:wsu="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-utility-1.0.xsd">

<wsse:UsernameToken wsu:Id="0001">

<wsse:Username>USERNAME</wsse:Username>

<wsse:Password Type="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-username-token-profile-1.0#PasswordText">PASSWORD</wsse:Password>

<wsu:Created>2024-11-15T12:14:44.617Z</wsu:Created>

</wsse:UsernameToken>

</wsse:Security>

<wsa:Action>urn:evolium:redtrust:dss:ws/RTDSSService/SignRequest</wsa:Action>

<wsa:To>https://[IP_REDTRUST]:8080/RTDSSService.svc/basic</wsa:To>

</soap:Header>

<soap:Body>

<SignRequest Profile="PROFILE_DO_DSS" RequestID="CAdES-BES-Detached" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<OptionalInputs>

<dss:Language xmlns:dss="urn:oasis:names:tc:dss:1.0:core:schema">en-US</dss:Language>

<KeySelector>

<KeyInfo Id="Thumbprint" xmlns="http://www.w3.org/2000/09/xmldsig#">THUMBPRINT</KeyInfo>

</KeySelector>

<SignatureForm xmlns="urn:evolium:redtrust:dss:1.0:core:schema">urn:oasis:names:tc:dss:1.0:profiles:XAdES:forms:BES</SignatureForm>

</OptionalInputs>

<InputDocuments>

<Document ID="ID-document-1">

<Base64Data MimeType="text/plain">RmljaGVybyBkZSBwcnVlYmEgYSBmaXJtYXI=</Base64Data>

</Document>

</InputDocuments>

</SignRequest>

</soap:Body>

</soap:Envelope>

A solicitação mostra o elemento KeyInfo com a impressão digital do certificado com o qual a assinatura será realizada, a tag SignatureForm, que especifica que o nível será BES, e o documento XML que será assinado, codificado em Base64 dentro da tag Base64Data. A ausência da tag IncludeEContent indica que o modo forçado no perfil está sendo utilizado ou, se o modo detached não estiver forçado, que o comportamento padrão é aplicado.

Resposta

<s:Envelope xmlns:s="http://www.w3.org/2003/05/soap-envelope" xmlns:a="http://www.w3.org/2005/08/addressing">

<s:Header>

<a:Action s:mustUnderstand="1">urn:evolium:redtrust:dss:ws/RTDSSService/SignRequestResponse</a:Action>

</s:Header>

<s:Body xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema">

<SignResponse RequestID="CAdES-BES-Detached" Profile="PROFILE_DO_DSS" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<Result>

<ResultMajor>urn:oasis:names:tc:dss:1.0:resultmajor:Success</ResultMajor>

</Result>

<SignatureObject>

<Base64Signature Type="urn:ietf:rfc:3369">...</Base64Signature>

</SignatureObject>

</SignResponse>

</s:Body>

</s:Envelope>

A resposta mostra o estado global da solicitação na tag ResultMajor e uma tag Base64Signature que contém a assinatura codificada em Base64.

PAdES

PAdES (PDF Advanced Electronic Signature) é um conjunto de extensões do PDF e da norma ISO 32000-1 que o tornam adequado para assinatura eletrônica, de acordo com a Diretiva 1999/93/CE da União Europeia.

A seguir, são apresentados alguns exemplos de uso da API DSS de Redtrust para assinar documentos com PAdES.

PDF BES

Este exemplo descreve como realizar uma chamada ao serviço para gerar uma assinatura PAdES de n�ível BES. O nível BES é o mais básico das assinaturas avançadas, conforme descrito na seção Níveis suportados. O PAdES oferece suporte apenas ao modo enveloped, conforme descrito na seção Modos compatíveis.

Requisitos

- Deve existir um perfil de assinatura em Redtrust definido para PAdES. O nome deve ser PAdES, com o nível BES selecionado (forçado ou não) e o modo enveloped. O algoritmo de assinatura dependerá do certificado (normalmente RSA) e o algoritmo de digest será SHA256.

- Deve existir um certificado com o identificador indicado na solicitação.

- Deve existir um usuário

usuario@dominio. - Deve existir uma política de uso que permita ao usuário utilizar o certificado para assinar documentos ou usar o certificado pessoal do usuário.

Neste exemplo:

SignatureFormé definido como BES.- O documento de entrada é um PDF fornecido como

Base64DatacomMimeType="application/pdf".

Solicitação

<soap:Envelope xmlns:soap="http://www.w3.org/2003/05/soap-envelope" xmlns:urn="urn:oasis:names:tc:dss:1.0:core:schema" xmlns:xd="http://www.w3.org/2000/09/xmldsig#">

<soap:Header xmlns:wsa="http://www.w3.org/2005/08/addressing">

<wsse:Security xmlns:wsse="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-secext-1.0.xsd" xmlns:wsu="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-utility-1.0.xsd">

<wsse:UsernameToken wsu:Id="0001">

<wsse:Username>USERNAME</wsse:Username>

<wsse:Password Type="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-username-token-profile-1.0#PasswordText">PASSWORD</wsse:Password>

<wsu:Created>2024-11-15T12:14:44.617Z</wsu:Created>

</wsse:UsernameToken>

</wsse:Security>

<wsa:Action>urn:evolium:redtrust:dss:ws/RTDSSService/SignRequest</wsa:Action>

<wsa:To>https://REDTRUST_IP:8080/RTDSSService.svc/basic</wsa:To>

</soap:Header>

<soap:Body>

<SignRequest Profile="PROFILE_DO_DSS" RequestID="PAdES_BES" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<OptionalInputs>

<Language>en-US</Language>

<KeySelector>

<KeyInfo Id="Thumbprint" xmlns="http://www.w3.org/2000/09/xmldsig#">THUMBPRINT</KeyInfo>

</KeySelector>

<SignatureForm xmlns="urn:evolium:redtrust:dss:1.0:core:schema">urn:oasis:names:tc:dss:1.0:profiles:XAdES:forms:BES</SignatureForm>

</OptionalInputs>

<InputDocuments>

<Document ID="ID-document-1">

<Base64Data MimeType="application/pdf">...</Base64Data>

</Document>

</InputDocuments>

</SignRequest>

</soap:Body>

</soap:Envelope>

A resposta mostra o estado geral da solicitação na tag ResultMajor e uma tag Base64Signature que contém o arquivo PDF com a assinatura codificada em Base64.

Resposta

<s:Envelope xmlns:s="http://www.w3.org/2003/05/soap-envelope" xmlns:a="http://www.w3.org/2005/08/addressing">

<s:Header>

<a:Action s:mustUnderstand="1">urn:evolium:redtrust:dss:ws/RTDSSService/SignRequestResponse</a:Action>

</s:Header>

<s:Body xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema">

<SignResponse RequestID="PAdES_BES" Profile="PROFILE_DO_DSS" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<Result>

<ResultMajor>urn:oasis:names:tc:dss:1.0:resultmajor:Success</ResultMajor>

</Result>

<SignatureObject>

<Base64Signature Type="urn:ietf:rfc:3369">...</Base64Signature>

</SignatureObject>

</SignResponse>

</s:Body>

</s:Envelope>

Assinatura PDF BES visível

Este exemplo descreve como realizar uma chamada ao serviço para gerar uma assinatura PAdES de nível BES com representação visual da assinatura. O nível BES é o mais básico das assinaturas avançadas, conforme descrito na seção Níveis suportados. O PAdES oferece suporte apenas ao modo enveloped, conforme descrito na seção Modos suportados.

Requisitos

- Deve existir um perfil de assinatura em Redtrust definido para PAdES. O nome deve ser PAdES, com o nível BES selecionado (forçado ou não), o modo enveloped selecionado, o algoritmo de assinatura dependerá do certificado (normalmente RSA) e o algoritmo de digest será SHA256.

- Deve existir um certificado com o identificador indicado na solicitação.

- Deve existir um usuário

usuario@dominio. - Deve existir uma política de uso que permita ao usuário utilizar o certificado para assinar documentos ou usar o certificado pessoal do usuário.

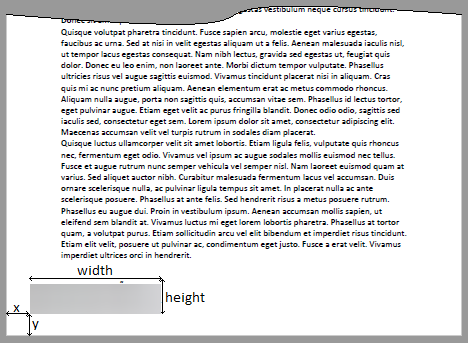

Neste exemplo:

VisibleSignatureConfigurationdefine a assinatura visível (posição e elementos exibidos).SignatureFormé definido como BES.- O documento de entrada é um PDF fornecido como

Base64DatacomMimeType="application/pdf".

Solicitação

<soap:Envelope xmlns:soap="http://www.w3.org/2003/05/soap-envelope" xmlns:urn="urn:oasis:names:tc:dss:1.0:core:schema" xmlns:xd="http://www.w3.org/2000/09/xmldsig#">

<soap:Header xmlns:wsa="http://www.w3.org/2005/08/addressing">

<wsse:Security xmlns:wsse="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-secext-1.0.xsd" xmlns:wsu="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-utility-1.0.xsd">

<wsse:UsernameToken wsu:Id="0001">

<wsse:Username>USERNAME</wsse:Username>

<wsse:Password Type="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-username-token-profile-1.0#PasswordText">PASSWORD</wsse:Password>

<wsu:Created>2024-11-15T12:14:44.617Z</wsu:Created>

</wsse:UsernameToken>

</wsse:Security>

<wsa:Action>urn:evolium:redtrust:dss:ws/RTDSSService/SignRequest</wsa:Action>

<wsa:To>https://[IP_REDTRUST]:8080/RTDSSService.svc/basic</wsa:To>

</soap:Header>

<soap:Body>

<SignRequest Profile="PROFILE_DO_DSS" RequestID="PAdES_BES" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<OptionalInputs>

<q1:VisibleSignatureConfiguration xmlns:q1="urn:oasis:names:tc:dssx:1.0:profiles:VisibleSignatures:schema#">

<q1:VisibleSignaturePolicy>GeneralPolicy</q1:VisibleSignaturePolicy>

<q1:VisibleSignaturePosition d4p1:type="q1:PixelVisibleSignaturePositionType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<q1:PageNumber>1</q1:PageNumber>

<q1:x>30</q1:x>

<q1:y>30</q1:y>

<q1:Width>200</q1:Width>

<q1:Height>60</q1:Height>

</q1:VisibleSignaturePosition>

<q1:VisibleSignatureItemsConfiguration>

<q1:VisibleSignatureItem>

<q1:ItemName>CustomText</q1:ItemName>

</q1:VisibleSignatureItem>

<q1:VisibleSignatureItem>

<q1:ItemName>SignatureReason</q1:ItemName>

<q1:ItemValue d4p1:type="q1:ItemValueStringType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<q1:ItemValue>Razón de firma</q1:ItemValue>

</q1:ItemValue>

</q1:VisibleSignatureItem>

<q1:VisibleSignatureItem>

<q1:ItemName>SignatureProductionPlace</q1:ItemName>

<q1:ItemValue d4p1:type="q1:ItemValueStringType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<q1:ItemValue>Barcelona</q1:ItemValue>

</q1:ItemValue>

</q1:VisibleSignatureItem>

<q1:VisibleSignatureItem>

<q1:ItemName>SignerContactInfo</q1:ItemName>

<q1:ItemValue d4p1:type="q1:ItemValueStringType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<q1:ItemValue>Usuario de Redtrust (usuario.Redtrust@evolium.com)</q1:ItemValue>

</q1:ItemValue>

</q1:VisibleSignatureItem>

</q1:VisibleSignatureItemsConfiguration>

</q1:VisibleSignatureConfiguration>

<Language>en-US</Language>

<KeySelector>

<KeyInfo Id="Thumbprint" xmlns="http://www.w3.org/2000/09/xmldsig#">THUMBPRINT</KeyInfo>

</KeySelector>

<SignatureForm xmlns="urn:evolium:redtrust:dss:1.0:core:schema">urn:oasis:names:tc:dss:1.0:profiles:XAdES:forms:BES</SignatureForm>

</OptionalInputs>

<InputDocuments>

<Document ID="ID-document-1">

<Base64Data MimeType="application/pdf">...</Base64Data>

</Document>

</InputDocuments>

</SignRequest>

</soap:Body>

</soap:Envelope>

A parte de representação visual da assinatura está localizada em VisibleSignatureConfiguration. A assinatura terá a aparência mostrada na seguinte representação:

A resposta mostra o estado global da solicitação na tag ResultMajor e uma tag Base64Signature que contém o arquivo PDF com a assinatura codificada em Base64.

Resposta

<s:Envelope xmlns:s="http://www.w3.org/2003/05/soap-envelope" xmlns:a="http://www.w3.org/2005/08/addressing">

<s:Header>

<a:Action s:mustUnderstand="1">urn:evolium:redtrust:dss:ws/RTDSSService/SignRequestResponse</a:Action>

</s:Header>

<s:Body xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema">

<SignResponse RequestID="PAdES_BES" Profile="PROFILE_DO_DSS" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<Result>

<ResultMajor>urn:oasis:names:tc:dss:1.0:resultmajor:Success</ResultMajor>

</Result>

<SignatureObject>

<Base64Signature Type="urn:ietf:rfc:3369">...</Base64Signature>

</SignatureObject>

</SignResponse>

</s:Body>

</s:Envelope>

Assinatura PDF BES visível com imagem de assinatura

Este exemplo descreve como realizar uma chamada ao serviço para gerar uma assinatura PAdES de nível BES com representação visual da assinatura que inclui uma imagem. O nível BES é o mais básico das assinaturas avançadas, conforme descrito na seção Níveis suportados. O PAdES oferece suporte apenas ao modo enveloped, conforme descrito na seção Modos suportados.

Requisitos

- Deve existir um perfil de assinatura em Redtrust definido para PAdES. O nome deve ser PAdES, com o nível BES selecionado (forçado ou não) e o modo enveloped selecionado; o algoritmo de assinatura dependerá do certificado (normalmente RSA) e o algoritmo de digest será SHA256.

- Deve existir um certificado com o identificador indicado na solicitação.

- Deve existir um usuário

usuario@dominio. - Deve existir uma política de uso que permita ao usuário utilizar o certificado para assinar documentos ou usar o certificado pessoal do usuário.

Neste exemplo:

VisibleSignatureConfigurationdefine a assinatura visível e incluiSignerImage.SignatureFormé definido como BES.- O documento de entrada é um PDF fornecido como

Base64DatacomMimeType="application/pdf".

Solicitação

<soap:Envelope xmlns:soap="http://www.w3.org/2003/05/soap-envelope" xmlns:urn="urn:oasis:names:tc:dss:1.0:core:schema" xmlns:xd="http://www.w3.org/2000/09/xmldsig#">

<soap:Header xmlns:wsa="http://www.w3.org/2005/08/addressing">

<wsse:Security xmlns:wsse="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-secext-1.0.xsd" xmlns:wsu="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-utility-1.0.xsd">

<wsse:UsernameToken wsu:Id="0001">

<wsse:Username>USERNAME</wsse:Username>

<wsse:Password Type="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-username-token-profile-1.0#PasswordText">PASSWORD</wsse:Password>

<wsu:Created>2024-11-15T12:14:44.617Z</wsu:Created>

</wsse:UsernameToken>

</wsse:Security>

<wsa:Action>urn:evolium:redtrust:dss:ws/RTDSSService/SignRequest</wsa:Action>

<wsa:To>https://IP_REDTRUST:8080/RTDSSService.svc/basic</wsa:To>

</soap:Header>

<soap:Body>

<SignRequest Profile="PROFILE_DO_DSS" RequestID="PAdES_BES" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<OptionalInputs>

<q1:VisibleSignatureConfiguration xmlns:q1="urn:oasis:names:tc:dssx:1.0:profiles:VisibleSignatures:schema#">

<q1:VisibleSignaturePolicy>GeneralPolicy</q1:VisibleSignaturePolicy>

<q1:VisibleSignaturePosition d4p1:type="q1:PixelVisibleSignaturePositionType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<q1:PageNumber>1</q1:PageNumber>

<q1:x>30</q1:x>

<q1:y>20</q1:y>

<q1:Width>200</q1:Width>

<q1:Height>75</q1:Height>

</q1:VisibleSignaturePosition>

<q1:VisibleSignatureItemsConfiguration>

<q1:VisibleSignatureItem>

<q1:ItemName>SignatureReason</q1:ItemName>

<q1:ItemValue d4p1:type="q1:ItemValueStringType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<q1:ItemValue>Razón de firma</q1:ItemValue>

</q1:ItemValue>

</q1:VisibleSignatureItem>

<q1:VisibleSignatureItem>

<q1:ItemName>SignatureProductionPlace</q1:ItemName>

<q1:ItemValue d4p1:type="q1:ItemValueStringType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<q1:ItemValue>Barcelona</q1:ItemValue>

</q1:ItemValue>

</q1:VisibleSignatureItem>

<q1:VisibleSignatureItem>

<q1:ItemName>CustomText</q1:ItemName>

</q1:VisibleSignatureItem>

<q1:VisibleSignatureItem>

<q1:ItemName>SignerContactInfo</q1:ItemName>

<q1:ItemValue d4p1:type="q1:ItemValueStringType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<q1:ItemValue>Usuario Demo (user@demo.com)</q1:ItemValue>

</q1:ItemValue>

</q1:VisibleSignatureItem>

<q1:VisibleSignatureItem>

<q1:ItemName>SignerImage</q1:ItemName>

<q1:ItemValue d4p1:type="q1:ItemValueURIType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<q1:ItemValue>https://upload.wikimedia.org/wikipedia/commons/thumb/a/af/Miguel_de_Cervantes_signature.svg/1280px-Miguel_de_Cervantes_signature.svg.png</q1:ItemValue>

</q1:ItemValue>

</q1:VisibleSignatureItem>

</q1:VisibleSignatureItemsConfiguration>

</q1:VisibleSignatureConfiguration>

<Language>en-US</Language>

<KeySelector>

<KeyInfo Id="Thumbprint" xmlns="http://www.w3.org/2000/09/xmldsig#">THUMBPRINT</KeyInfo>

</KeySelector>

<SignatureForm xmlns="urn:evolium:redtrust:dss:1.0:core:schema">urn:oasis:names:tc:dss:1.0:profiles:XAdES:forms:BES</SignatureForm>

</OptionalInputs>

<InputDocuments>

<Document ID="ID-document-1">

<Base64Data MimeType="application/pdf"><soap:Envelope xmlns:soap="http://www.w3.org/2003/05/soap-envelope" xmlns:urn="urn:oasis:names:tc:dss:1.0:core:schema" xmlns:xd="http://www.w3.org/2000/09/xmldsig#">

<soap:Header xmlns:wsa="http://www.w3.org/2005/08/addressing">

<wsse:Security xmlns:wsse="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-secext-1.0.xsd" xmlns:wsu="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-utility-1.0.xsd">

<wsse:UsernameToken wsu:Id="0001">

<wsse:Username>USERNAME</wsse:Username>

<wsse:Password Type="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-username-token-profile-1.0#PasswordText">PASSWORD</wsse:Password>

<wsu:Created>2024-11-15T12:14:44.617Z</wsu:Created>

</wsse:UsernameToken>

</wsse:Security>

<wsa:Action>urn:evolium:redtrust:dss:ws/RTDSSService/SignRequest</wsa:Action>

<wsa:To>https://IP_REDTRUST:8080/RTDSSService.svc/basic</wsa:To>

</soap:Header>

<soap:Body>

<SignRequest Profile="PROFILE_DO_DSS" RequestID="PAdES_BES" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<OptionalInputs>

<q1:VisibleSignatureConfiguration xmlns:q1="urn:oasis:names:tc:dssx:1.0:profiles:VisibleSignatures:schema#">

<q1:VisibleSignaturePolicy>GeneralPolicy</q1:VisibleSignaturePolicy>

<q1:VisibleSignaturePosition d4p1:type="q1:PixelVisibleSignaturePositionType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<q1:PageNumber>1</q1:PageNumber>

<q1:x>30</q1:x>

<q1:y>20</q1:y>

<q1:Width>200</q1:Width>

<q1:Height>75</q1:Height>

</q1:VisibleSignaturePosition>

<q1:VisibleSignatureItemsConfiguration>

<q1:VisibleSignatureItem>

<q1:ItemName>SignatureReason</q1:ItemName>

<q1:ItemValue d4p1:type="q1:ItemValueStringType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<q1:ItemValue>Razón de firma</q1:ItemValue>

</q1:ItemValue>

</q1:VisibleSignatureItem>

<q1:VisibleSignatureItem>

<q1:ItemName>SignatureProductionPlace</q1:ItemName>

<q1:ItemValue d4p1:type="q1:ItemValueStringType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<q1:ItemValue>Barcelona</q1:ItemValue>

</q1:ItemValue>

</q1:VisibleSignatureItem>

<q1:VisibleSignatureItem>

<q1:ItemName>CustomText</q1:ItemName>

</q1:VisibleSignatureItem>

<q1:VisibleSignatureItem>

<q1:ItemName>SignerContactInfo</q1:ItemName>

<q1:ItemValue d4p1:type="q1:ItemValueStringType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<q1:ItemValue>Usuario Demo (user@demo.com)</q1:ItemValue>

</q1:ItemValue>

</q1:VisibleSignatureItem>

<q1:VisibleSignatureItem>

<q1:ItemName>SignerImage</q1:ItemName>

<q1:ItemValue d4p1:type="q1:ItemValueURIType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<q1:ItemValue>https://upload.wikimedia.org/wikipedia/commons/thumb/a/af/Miguel_de_Cervantes_signature.svg/1280px-Miguel_de_Cervantes_signature.svg.png</q1:ItemValue>

</q1:ItemValue>

</q1:VisibleSignatureItem>

</q1:VisibleSignatureItemsConfiguration>

</q1:VisibleSignatureConfiguration>

<Language>en-US</Language>

<KeySelector>

<KeyInfo Id="Thumbprint" xmlns="http://www.w3.org/2000/09/xmldsig#">THUMBPRINT</KeyInfo>

</KeySelector>

<SignatureForm xmlns="urn:evolium:redtrust:dss:1.0:core:schema">urn:oasis:names:tc:dss:1.0:profiles:XAdES:forms:BES</SignatureForm>

</OptionalInputs>

<InputDocuments>

<Document ID="ID-document-1">

<Base64Data MimeType="application/pdf">...</Base64Data>

</Document>

</InputDocuments>

</SignRequest>

</soap:Body>

</soap:Envelope>

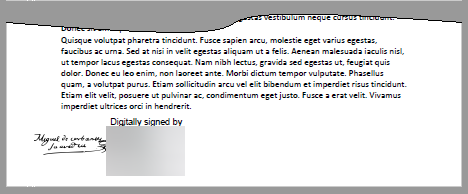

A parte de representação visual da assinatura está localizada na tag VisibleSignatureConfiguration.

Neste caso, ao especificar CustomText e SignerImage, o espaço em que a assinatura aparece é compartilhado entre o SubjectName do certificado e a imagem, conforme mostrado na imagem a seguir:

Resposta

<s:Envelope xmlns:s="http://www.w3.org/2003/05/soap-envelope" xmlns:a="http://www.w3.org/2005/08/addressing">

<s:Header>

<a:Action s:mustUnderstand="1">urn:evolium:redtrust:dss:ws/RTDSSService/SignRequestResponse</a:Action>

</s:Header>

<s:Body xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema">

<SignResponse RequestID="PAdES_BES" Profile="PROFILE_DO_DSS" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<Result>

<ResultMajor>urn:oasis:names:tc:dss:1.0:resultmajor:Success</ResultMajor>

</Result>

<SignatureObject>

<Base64Signature Type="urn:ietf:rfc:3369">...</Base64Signature>

</SignatureObject>

</SignResponse>

</s:Body>

</s:Envelope>

A resposta mostra o estado global da solicitação na tag ResultMajor e uma tag Base64Signature que contém o arquivo PDF com a assinatura codificada em Base64.

Assinatura PDF LTV

Este exemplo descreve como realizar uma chamada ao serviço para gerar uma assinatura PAdES de nível LTV. O nível LTV é o formato de assinatura de longa duração, que permite sua validação no futuro, conforme descrito na seção Níveis suportados. O PAdES oferece suporte apenas ao modo enveloped, conforme descrito na seção Modos suportados.

Requisitos

- Deve existir um perfil de assinatura em Redtrust definido para PAdES. O nome deve ser PAdES, com o nível LTV selecionado (forçado ou não), o modo enveloped selecionado, o algoritmo de assinatura dependerá do certificado (normalmente RSA), o algoritmo de digest será SHA256 e deve haver pelo menos um TSP válido selecionado como primário ou secundário.

- Deve existir um certificado com o identificador indicado na solicitação.

- Deve existir um usuário

usuario@dominio. - Deve existir uma política de uso que permita ao usuário utilizar o certificado para assinar documentos ou usar o certificado pessoal do usuário.

Neste exemplo:

SignatureFormé definido como LTV.- O perfil deve estar configurado com uma fonte de carimbo de tempo (TSP) válida, pois o LTV exige marcas de tempo.

- O documento de entrada é um PDF fornecido como

Base64DatacomMimeType="application/pdf".

Solicitação

<soap:Envelope xmlns:soap="http://www.w3.org/2003/05/soap-envelope" xmlns:urn="urn:oasis:names:tc:dss:1.0:core:schema" xmlns:xd="http://www.w3.org/2000/09/xmldsig#">

<soap:Header xmlns:wsa="http://www.w3.org/2005/08/addressing">

<wsse:Security xmlns:wsse="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-secext-1.0.xsd" xmlns:wsu="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-wssecurity-utility-1.0.xsd">

<wsse:UsernameToken wsu:Id="0001">

<wsse:Username>USERNAME</wsse:Username>

<wsse:Password Type="http://docs.oasis-open.org/wss/2004/01/oasis-200401-wss-username-token-profile-1.0#PasswordText">PASSWORD</wsse:Password>

<wsu:Created>2024-11-15T12:14:44.617Z</wsu:Created>

</wsse:UsernameToken>

</wsse:Security>

<wsa:Action>urn:evolium:redtrust:dss:ws/RTDSSService/SignRequest</wsa:Action>

<wsa:To>https://IP_REDTRUST:8080/RTDSSService.svc/basic</wsa:To>

</soap:Header>

<soap:Body>

<SignRequest Profile="PROFILE_DO_DSS" RequestID="PAdES-LTV" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<OptionalInputs>

<q1:VisibleSignatureConfiguration xmlns:q1="urn:oasis:names:tc:dssx:1.0:profiles:VisibleSignatures:schema#">

<q1:VisibleSignaturePolicy>GeneralPolicy</q1:VisibleSignaturePolicy>

<q1:VisibleSignaturePosition d4p1:type="q1:PixelVisibleSignaturePositionType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<q1:PageNumber>1</q1:PageNumber>

<q1:x>30</q1:x>

<q1:y>20</q1:y>

<q1:Width>200</q1:Width>

<q1:Height>75</q1:Height>

</q1:VisibleSignaturePosition>

<q1:VisibleSignatureItemsConfiguration>

<q1:VisibleSignatureItem>

<q1:ItemName>SignatureReason</q1:ItemName>

<q1:ItemValue d4p1:type="q1:ItemValueStringType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<q1:ItemValue>Razón de firma</q1:ItemValue>

</q1:ItemValue>

</q1:VisibleSignatureItem>

<q1:VisibleSignatureItem>

<q1:ItemName>SignatureProductionPlace</q1:ItemName>

<q1:ItemValue d4p1:type="q1:ItemValueStringType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<q1:ItemValue>Barcelona</q1:ItemValue>

</q1:ItemValue>

</q1:VisibleSignatureItem>

<q1:VisibleSignatureItem>

<q1:ItemName>CustomText</q1:ItemName>

</q1:VisibleSignatureItem>

<q1:VisibleSignatureItem>

<q1:ItemName>SignerContactInfo</q1:ItemName>

<q1:ItemValue d4p1:type="q1:ItemValueStringType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<q1:ItemValue>Usuario Demo (user@demo.com)</q1:ItemValue>

</q1:ItemValue>

</q1:VisibleSignatureItem>

<q1:VisibleSignatureItem>

<q1:ItemName>SignerImage</q1:ItemName>

<q1:ItemValue d4p1:type="q1:ItemValueImageType" xmlns:d4p1="http://www.w3.org/2001/XMLSchema-instance">

<Base64Data>...</Base64Data>

</q1:ItemValue>

</q1:VisibleSignatureItem>

</q1:VisibleSignatureItemsConfiguration>

</q1:VisibleSignatureConfiguration>

<Language>en-US</Language>

<KeySelector>

<KeyInfo Id="Thumbprint" xmlns="http://www.w3.org/2000/09/xmldsig#">THUMBPRINT</KeyInfo>

</KeySelector>

<SignatureForm xmlns="urn:evolium:redtrust:dss:1.0:core:schema">urn:oasis:names:tc:dss:1.0:profiles:PAdES:forms:LTV</SignatureForm>

</OptionalInputs>

<InputDocuments>

<Document ID="ID-document-1">

<Base64Data MimeType="application/pdf">...</Base64Data>

</Document>

</InputDocuments>

</SignRequest>

</soap:Body>

</soap:Envelope>

Na resposta, você pode ver o estado global da solicitação na tag ResultMajor e uma tag Base64Signature que contém o arquivo PDF com a assinatura codificada em Base64.

Se você abrir o arquivo resultante com o Adobe Acrobat Reader DC, poderá verificar a assinatura no painel de assinaturas.

Resposta

<s:Envelope xmlns:s="http://www.w3.org/2003/05/soap-envelope" xmlns:a="http://www.w3.org/2005/08/addressing">

<s:Header>

<a:Action s:mustUnderstand="1">urn:evolium:redtrust:dss:ws/RTDSSService/SignRequestResponse</a:Action>

</s:Header>

<s:Body xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema">

<SignResponse RequestID="PAdES-LTV" Profile="PROFILE_DO_DSS" xmlns="urn:oasis:names:tc:dss:1.0:core:schema">

<Result>

<ResultMajor>urn:oasis:names:tc:dss:1.0:resultmajor:Success</ResultMajor>

</Result>

<SignatureObject>

<Base64Signature Type="urn:ietf:rfc:3369">...</Base64Signature>

</SignatureObject>

</SignResponse>

</s:Body>

</s:Envelope>

Próximos passos

-

Visão geral da API DSS

Aprenda como o serviço DSS é estruturado, quais operações ele expõe e como os diferentes componentes da API se relacionam entre si. -

Referência da API DSS

Consulte definições detalhadas de todos os elementos de solicitação e resposta do DSS, incluindoProfile,KeySelector,SignatureFormeInputDocuments. -

Códigos de resposta de

SignRequestda API DSS

Entenda os possíveis resultados de uma solicitação de assinatura e como interpretar as respostas de sucesso e erro.