Dominios

Descripción general

En Redtrust, un dominio define el método de autenticación para que un grupo de usuarios acceda al servicio. Los métodos de autenticación disponibles dependen de cómo estén configurados los usuarios para autenticarse, como se indica en la tabla siguiente. Se pueden definir varios dominios para adaptarse a diversos casos de uso. Por ejemplo, se podría crear un dominio SAML para los usuarios/grupos de una organización desde un IdP como Entra ID (anteriormente conocido como Azure Active Directory) utilizando el agente de Windows en modo asistido, mientras que se podría crear un dominio de usuarios locales independiente para autenticar un servidor de compilación Linux.

| Fuente de autenticación | Consola de administración | Agente Windows (atendido) | Agente Windows (desatendido) | Agente Linux (atendido) |

|---|---|---|---|---|

| Código de activación | ✅ | ✅ | ||

| Directorio activo | ✅* | ✅ | ||

| Usuarios de certificados | ✅ | ✅ | ||

| LDAP | ✅* | ✅ | ||

| Usuarios locales (nombre de usuario/contraseña) | ✅ | ✅ | ✅ | |

| OAuth | ✅ | ✅ | ||

| SAML 2.0 | ✅ | ✅ |

* Los usuarios se autentican contra el dominio utilizando su nombre de usuario y contraseña.

Opciones generales de configuración

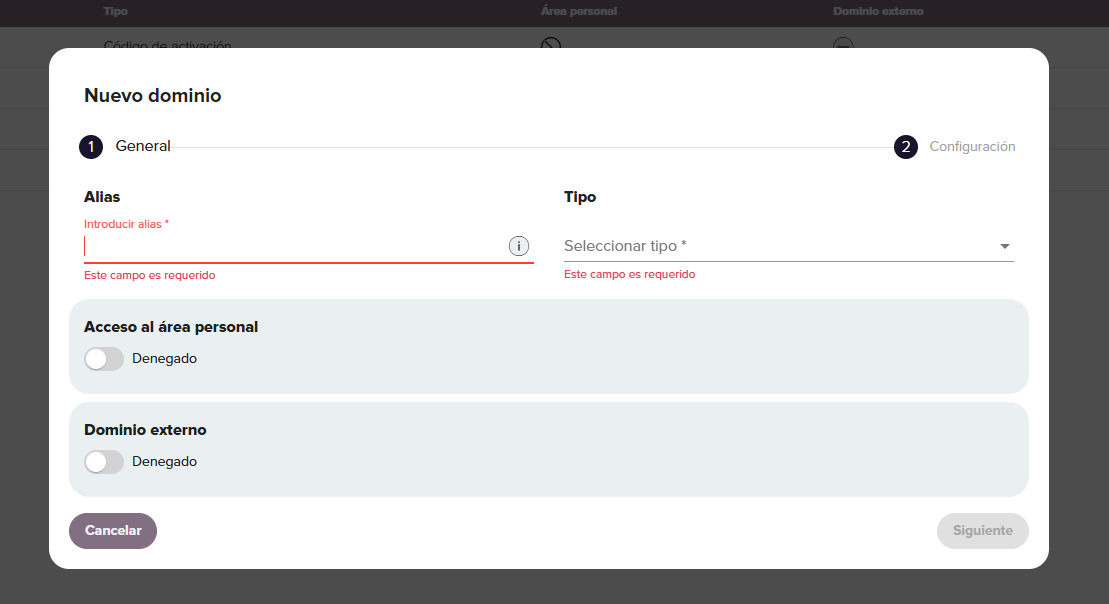

Puedes acceder al asistente de creación de dominios accediendo a Acceso > Dominio y pulsando sobre el botón Nuevo. En el asistente debes definir las características del dominio.

| Opción | Descripción |

|---|---|

| Alias | Define lo que los usuarios usarán para referenciar este dominio al iniciar sesión en el servicio. Por ejemplo, con un dominio de usuarios locales, un usuario con el nombre de usuario John iniciaría sesión en el dominio con un alias llamado miDominio ingresando John@miDominio. Para dominios SAML y OAuth, el alias puede coincidir con el dominio de correo electrónico de los usuarios. Por ejemplo, para una organización con correos electrónicos formateados como nombre.apellido@nombreempresa.com, el alias podría ser nombreempresa.com. |

| Tipo | Los tipos de dominio válidos son:

|

| Acceso al área personal | Define si los usuarios de este dominio pueden acceder a su área personal. |

Ver captura de pantalla de la interfaz de usuario

Al seleccionar un tipo de dominio aparecen otras opciones de configuración.

| Opción | Descripción |

|---|---|

| Concurrencia por usuario | Configuración para que el dominio permita a un único usuario autenticarse en varias sesiones de agente simultáneamente. Esto puede ser útil para las cuentas de servicio y los procesos de creación de corta duración. |

| Límite de usuarios | Este campo es opcional. Es un límite en el número de usuarios con los que se puede configurar un dominio determinado. |

| Botón de inicio de sesión SSO | Este botón permite a los usuarios ir directamente al proveedor de identidades (IdP). Esta función se aplica tanto a dominios SAML como OAuth 2.0. Si es necesario, se pueden configurar varios dominios de esta forma, lo que permite la autenticación con varios IdP directamente desde la página de inicio de sesión. |

Configuración de Entra ID y LDAP

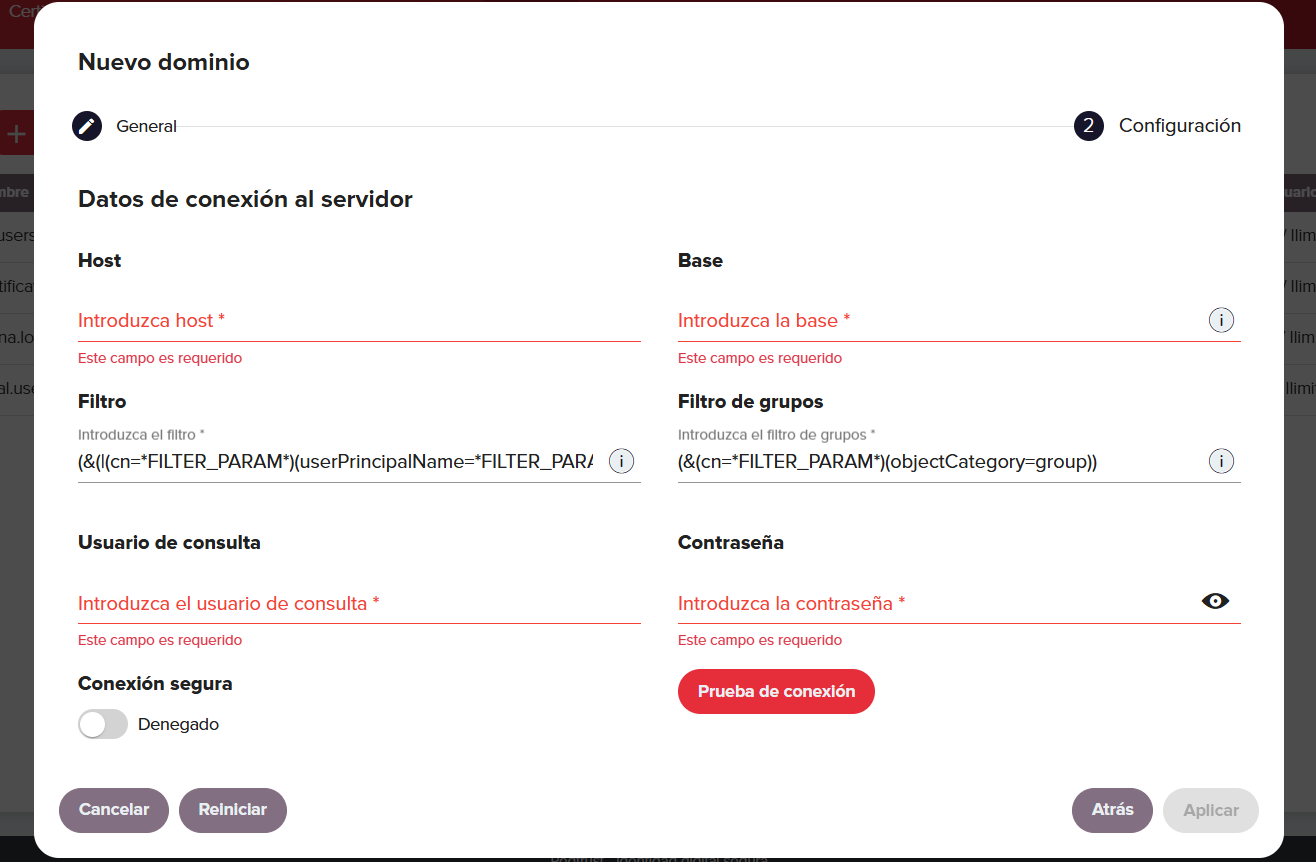

Al elegir un dominio de tipo Entra ID o LDAP, aparecen inmediatamente en la ventana nuevas opciones de configuración:

Ver captura de pantalla de la interfaz de usuario

| Opción | Descripción |

|---|---|

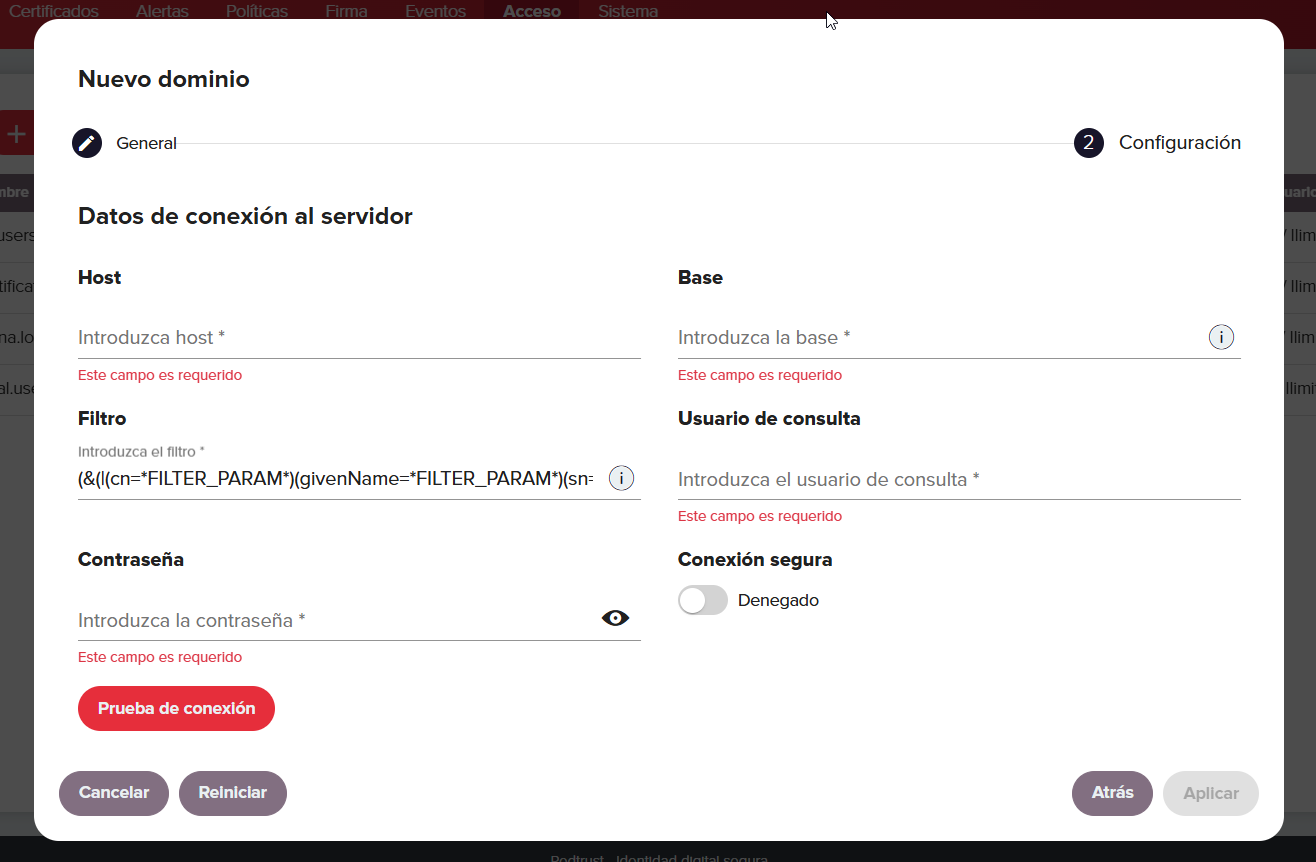

| Host | Define la dirección del servidor. |

| Base | DN base desde el cual el repositorio es visible para Redtrust. Por ejemplo DC=Redtrust,DC=com. |

| Filtro | Filtro que se utilizará en las búsquedas de usuarios en el directorio en el que la string FILTER_PARAM representa el término de la búsqueda a realizar. Un filtro típico sería (&(|(cn=*FILTER_PARAM*)(userPrincipalName=*FILTER_PARAM*)(sAMAccountName=*FILTER_PARAM*))(objectCategory=person)). Por ejemplo, si buscas Usuario1 en el repositorio, se lanzará una consulta LDAP con el filtro definido donde FILTER_PARAM se sustituye por Usuario1. |

| Filtro de grupos (solo Entra ID) | Filtro a utilizar en las búsquedas de grupo en el directorio donde la cadena FILTER_PARAM representa el término de búsqueda. Un filtro típico sería (&(cn=*FILTER_PARAM*)(objectCategory=group)). |

| Usuario de consulta | Usuario para conectarse al directorio externo. |

| Contraseña | Contraseña del usuario de consulta. |

| Conexión segura | Indica si la conexión al servidor de Entra ID usa el protocolo HTTP (no seguro) o HTTPS (seguro). |

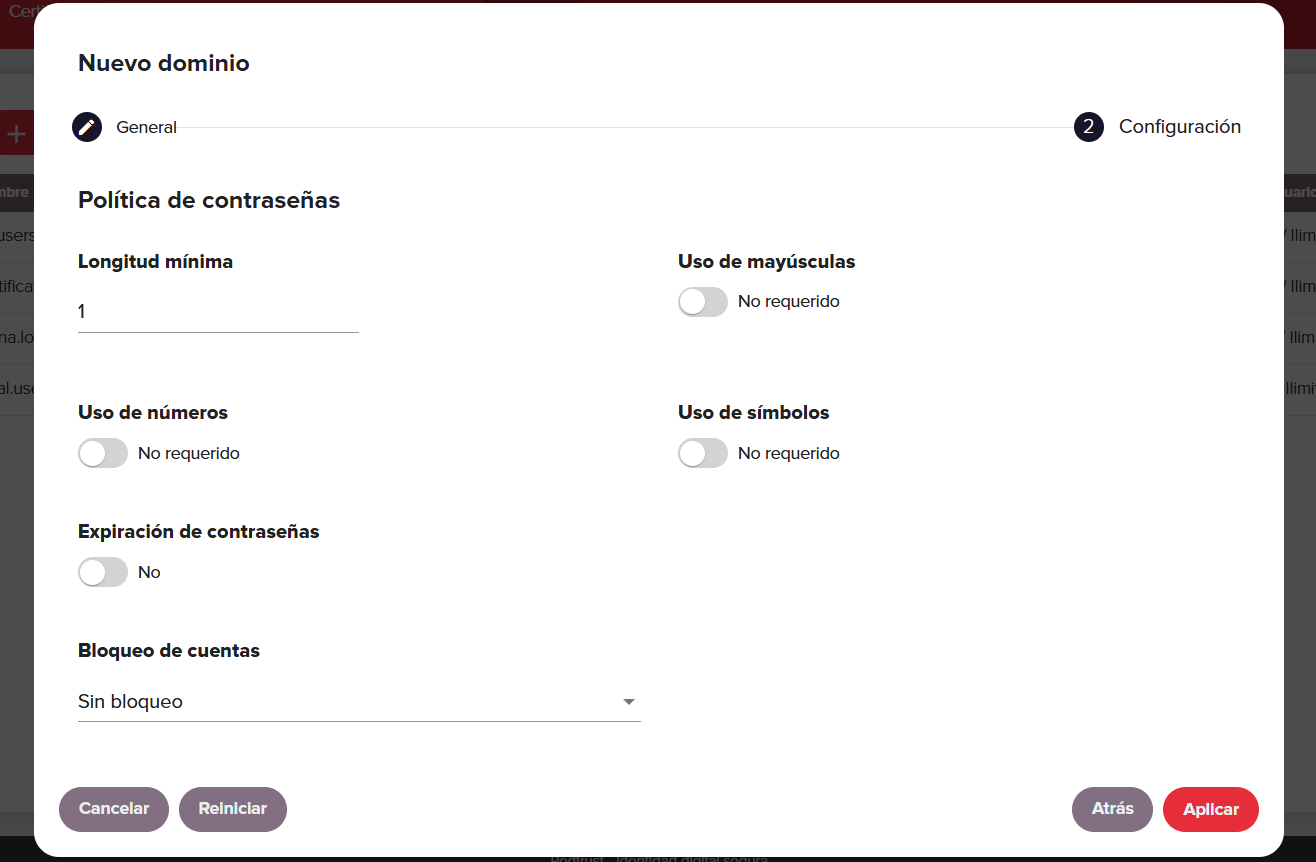

Usuarios locales

Ver captura de pantalla de la interfaz de usuario

| Opción | Descripción |

|---|---|

| Longitud mínima | La longitud mínima requerida de las contraseñas. |

| Uso de mayúsculas | Exige que las contraseñas incluyan caracteres en mayúsculas. |

| Uso de números | Exige que las contraseñas incluyan caracteres numéricos. |

| Uso de símbolos | Exige que las contraseñas incluyan caracteres especiales. |

| Expiración de contraseñas | Esta opción establece un número de meses antes de que caduque una contraseña. |

| Bloqueo de cuentas |

|

OAuth

Ver captura de pantalla de la interfaz de usuario

| Opción | Descripción |

|---|---|

| General | |

| ID de cliente | Identificador de la aplicación. Será proporcionado por tu IdP. |

| Cliente secreto | Clave de autenticación de la aplicación. Será proporcionada por tu IdP. |

| URL de autorización | Endpoint para iniciar sesión y otorgar consentimiento. Será proporcionado por tu IdP. |

| URL de token | Endpoint para intercambiar por el token de acceso. Será proporcionado por tu IdP. |

| URL de información de usuario | Endpoint para obtener datos del usuario. Será proporcionado por tu IdP. |

| Provisión automática de usuarios | Si está activada, la primera vez que el usuario se autentica en el IdP, esta configuración importa su correo electrónico, nombre y pertenencia a grupos de un usuarios. Si esta opción no está activada, debes rellenar manualmente estos campos de datos para los usuarios. |

| Mapeo de atributos | |

| Nombre | El valor que has configurado para el atributo name de tu IdP. |

| Apellido | El valor que has configurado para el atributo last name de tu IdP. |

| Usar grupos | Habilitar para que Redtrust utilice la pertenencia a un grupo de un usuario en la reclamación. |

| Grupos | Los grupos a importar. |

| Correo electrónico | El valor que has configurado para el atributo email de tu IdP. |

| Usar correo electrónico como identificador de usuario | Activa esta opción si tu organización utiliza el atributo de correo electrónico como identificador para los usuarios en lugar del nombre de usuario. Ten en cuenta que esta opción debe configurarse en el momento de crear el dominio. No es posible editar esta propiedad una vez creado el dominio. |

| Nombre de usuario | El valor que has configurado para el atributo username de tu IdP. Esta opción solo está disponible si no activas Usar correo electrónico como identificador de usuario. |

SAML 2.0

Ver captura de pantalla de la interfaz de usuario

| Opción | Descripción |

|---|---|

| General | |

| SP EntityID | Este valor será https://TU_IP_REDTRUST/ALIAS_DE_TU_DOMINIO. Por ejemplo, si el alias de tu dominio SAML es nombreempresa.com, este valor será https://despliegueredtrust.com/nombrecompañia.com. |

| Provisión automática de usuarios | Si está activada, esta opción importa el correo electrónico, el nombre y la pertenencia a un grupo de un usuario en Redtrust la primera vez que el usuario se autentica en el IdP. Si esta opción no está activada, debes rellenar manualmente estos campos de datos para los usuarios. |

| URL de inicio de sesión (HTTP-REDIRECT) | Redirige a los usuarios al IdP para iniciar sesión. Te lo proporcionará tu IdP. |

| URL de cierre de sesión (HTTP-REDIRECT) | Redirige a los usuarios al IdP para cerrar sesión. Te lo proporcionará tu IdP. |

| Certificado IdP X.509 (para firma) | Verifica las firmas digitales del IdP. Te lo proporcionará tu IdP. |

| Solicitud firmada | Activa esta opción para firmar solicitudes de autenticación SAML. Debes especificar un Origen del certificado y definir un período de validez en Meses para la expiración. Para más información, consulta el tutorial de solicitud SAML. |

| Mapeo de atributos | |

| Correo electrónico | El valor que has configurado para el atributo email en la aserción SAML. |

| NameID sensible a mayúsculas y minúsculas | Si está activada, esta opción distingue entre mayúsculas y minúsculas en el campo NameID. Activado por defecto. |

| Nombre | El valor que has configurado para el atributo name en la aserción SAML. |

| Apellido | El valor que has configurado para el atributo surname en la aserción SAML. |

| Usar correo electrónico como identificador de usuario | Activa esta opción si tu organización utiliza el atributo de correo electrónico como identificador de los usuarios en lugar del nombre o los apellidos. Ten en cuenta que esta opción debe configurarse en el momento de crear el dominio. No es posible editar esta propiedad una vez que se ha creado un dominio. En la mayoría de los casos, es recomendable habilitar esta configuración. |

| ACS por índice | Deshabilitada por defecto. Esta propiedad especifica cómo indicar al IdP (a través de la solicitud de autenticación SAML) la URL que consumirá la aserción SAML generada por el IdP. Si está deshabilitada, se añadirá AssertionConsumerServiceURL en la solicitud de autenticación. Si está habilitada, se añadirá AssertionConsumerServiceIndex en la petición. Además, debes configurar el IdP para que el índice 0 corresponda a la URL https://TU_IP_REDTRUST/Auth/SamlConsumer. |

| Grupos | Grupos a los que el usuario está asignado. |

Es posible que aparezca el error "Usuario encontrado, pero no pertenece a ningún rol" al intentar iniciar sesión en Redtrust después de autenticarse con el IdP. Esto se debe a que todos los usuarios que acceden a la consola web de administración deben tener asignada una función y el administrador de Redtrust aún no ha asignado ninguna al usuario que se autentica. Esto puede solucionarse haciendo que el administrador del sistema inicie sesión en Redtrust y asigne a este nuevo usuario una función o utilizando grupos SAML para asignar a todo un grupo de usuarios una función determinada. Esto permite que los miembros del grupo inicien sesión automáticamente.

Configuración de la URL de IdP

Los usuarios también pueden ser dirigidos a la página de inicio de sesión de IdP, omitiendo la página de inicio de sesión de Redtrust, navegando a una URL con la siguiente configuración. Después de autenticarse, el usuario será devuelto a la consola de administración de Redtrust.

https://TU_IP_REDTRUST/login?domain=ALIAS_DE_TU_DOMINIO`

Opciones de configuración del usuario

| Opción | Descripción |

|---|---|

| Nombre de usuario | Nombre de usuario

|

| Estado | Por defecto está activo. Un usuario con un estado inactivo no podrá iniciar sesión. |

| Nombre | Nombre de usuario. |

| Correo electrónico | Correo electrónico del usuario. |

| Contraseña | Contraseña del usuario. |

| El usuario debe cambiar la contraseña en el próximo inicio de sesión | Define si se pedirá al usuario que cambie la contraseña la próxima vez que se conecte. |

Una vez creado el usuario, aparecerá en la pestaña Usuarios al hacer clic en el el dominio.

Al seleccionar el usuario aparecerán propiedades adicionales sobre el mismo.

| Propiedades adicionales del usuario | Descripción |

|---|---|

| Último uso de certificado | La última fecha y hora en que este usuario firmó con un certificado de Redtrust. |

| Bloqueado | Esta opción se habilita cuando un usuario queda bloqueado debido a la política de contraseñas del dominio de usuarios local. El administrador de Redtrust puede activarla para desbloquear la cuenta. |