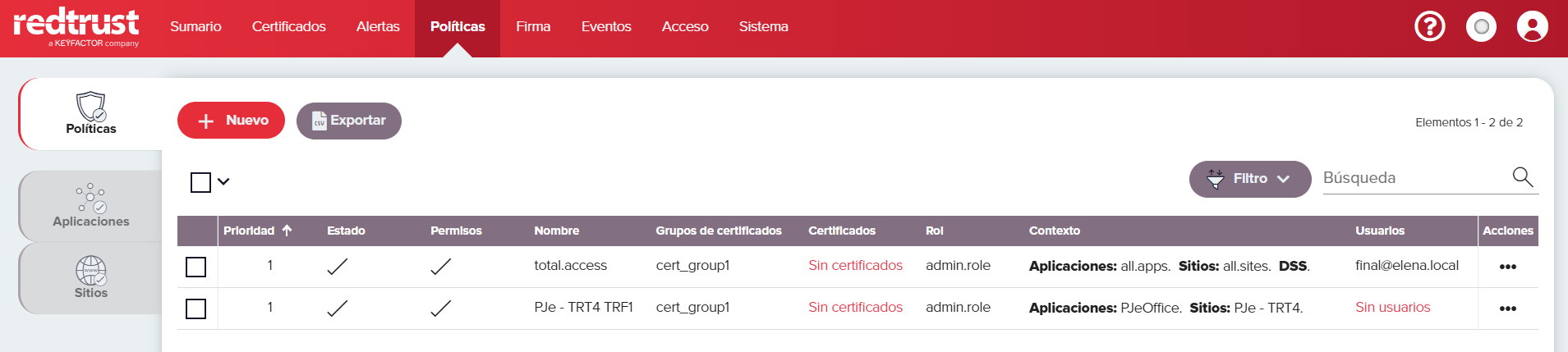

Políticas

Descripción general

Las políticas son conjuntos de reglas o directrices que definen cómo pueden utilizarse los certificados. En Redtrust, las políticas definen reglas y restricciones sobre cómo se utilizan los certificados individuales o los grupos de certificados. Por lo general, si un certificado no tiene políticas asignadas, ningún usuario podrá utilizarlo. Solo los propietarios de un certificado tienen acceso completo a su certificado, por encima de cualquier política configurada. Para obtener más información, consulta Certificados.

Puedes configurar las políticas desde la pestaña de navegación Políticas de la consola de administración. Para ello, debes elegir un grupo de certificados y definir el quién puede usarlos y dónde pueden usarlos (es decir, en qué aplicaciones y sitios) y cuándo (es decir, a qué horas). Desde la barra lateral, también puedes definir las aplicaciones y los sitios que pueden utilizar certificados.

Haz clic en la flecha para ver la lista de configuraciones de políticas.

Configuración de políticas

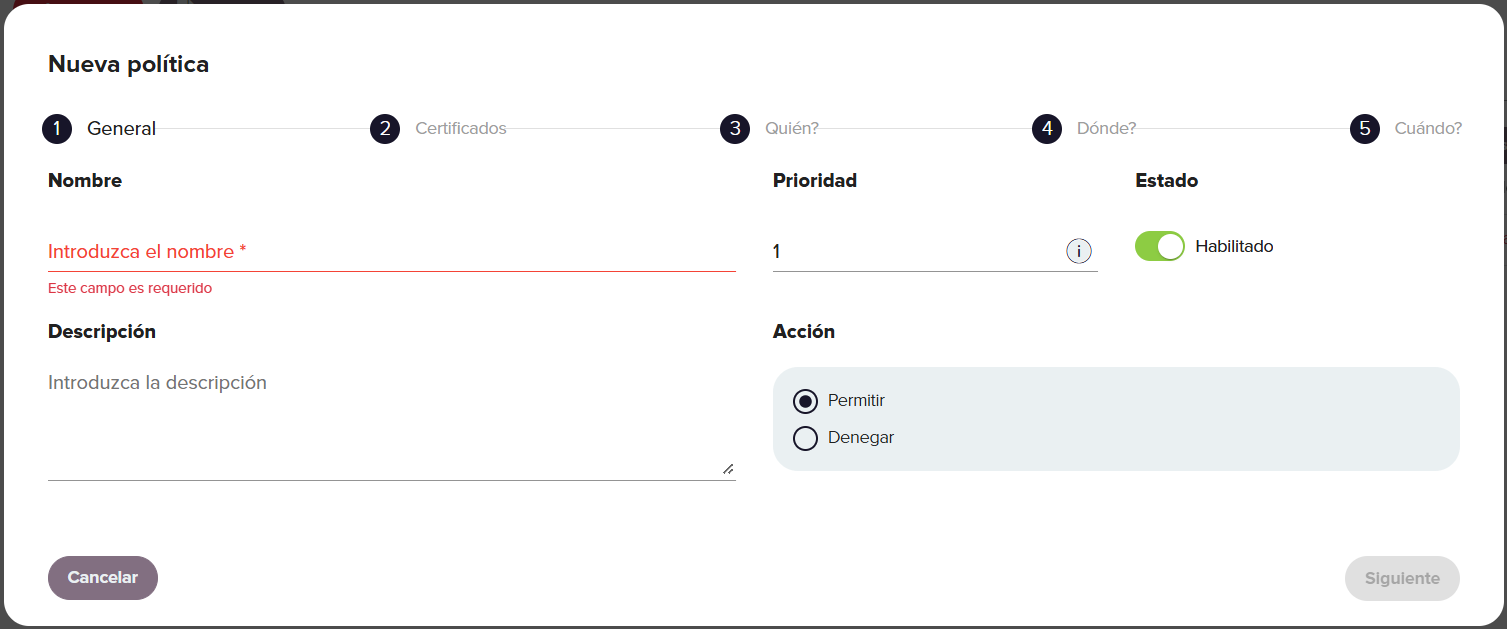

General

| Configuración | Descripción |

|---|---|

| Nombre | Nombre descriptivo de la política. |

| Prioridad | Determina el orden en que se aplican las políticas cuando los usuarios quieren hacer uso de un certificado asignado a múltiples políticas,donde 0 es la prioridad más alta. Evita asignar políticas con el mismo nivel de prioridad al mismo usuario o grupo, ya que esto puede provocar que las políticas se apliquen de forma incoherente. |

| Estado | Determina si la política está activada o desactivada. Una política habilitada estará activa y se aplicará, mientras que una política deshabilitada estará inactiva / no se aplicará. |

| Acción | Define si la política permitirá o denegará el uso del certificado basándose en los parámetros definidos de la política. |

| Política de PIN del usuario | No hacer nada: Cuando esta opción está seleccionada, el sistema solicita un PIN de usuario solo si el certificado está configurado para exigirlo. Solicitar PIN del usuario: Esta opción solicita el PIN cuando se usa un certificado. No solicitar PIN del usuario: Esta opción no solicita el PIN, a menos que la configuración del certificado esté definida como Forzar solicitud PIN del usuario. |

| Descripción | Información opcional sobre la política. |

Certificados

La sección Certificados del asistente de creación de políticas define a qué certificados o grupos de certificados se aplica una política.

| Configuración | Descripción |

|---|---|

| Selecciona Certificado(s) | Empieza a escribir para rellenar una lista de certificados y grupos de certificados entre los que elegir para la política. Los certificados disponibles en esta lista dependerán de los grupos de certificados a los que tenga acceso el usuario autenticado en ese momento en función de su rol definido. Para obtener más información, consulta la sección de roles. |

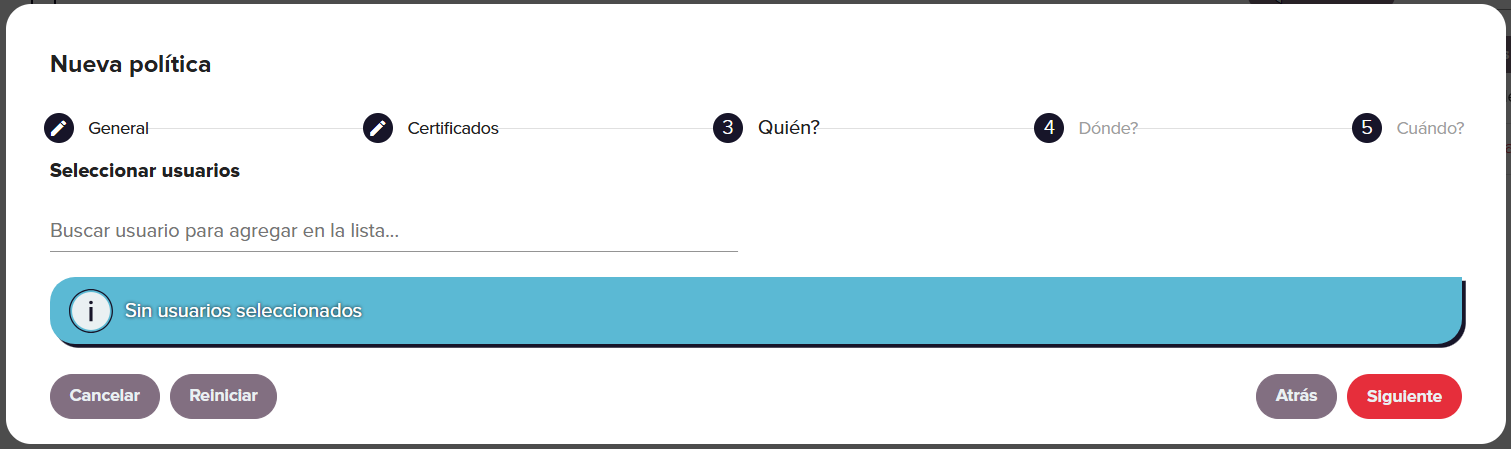

Quién

La sección Quién del asistente define los usuarios o grupos de usuarios a los que se aplica la política. Puedes buscar un usuario escribiendo las dos primeras letras de su nombre en el campo Usuario.

| Configuración | Descripción |

|---|---|

| Seleccionar usuario(s) | Empieza a escribir para rellenar una lista de usuarios y grupos de usuarios entre los que seleccionar. Se pueden seleccionar varios usuarios y grupos de usuarios. |

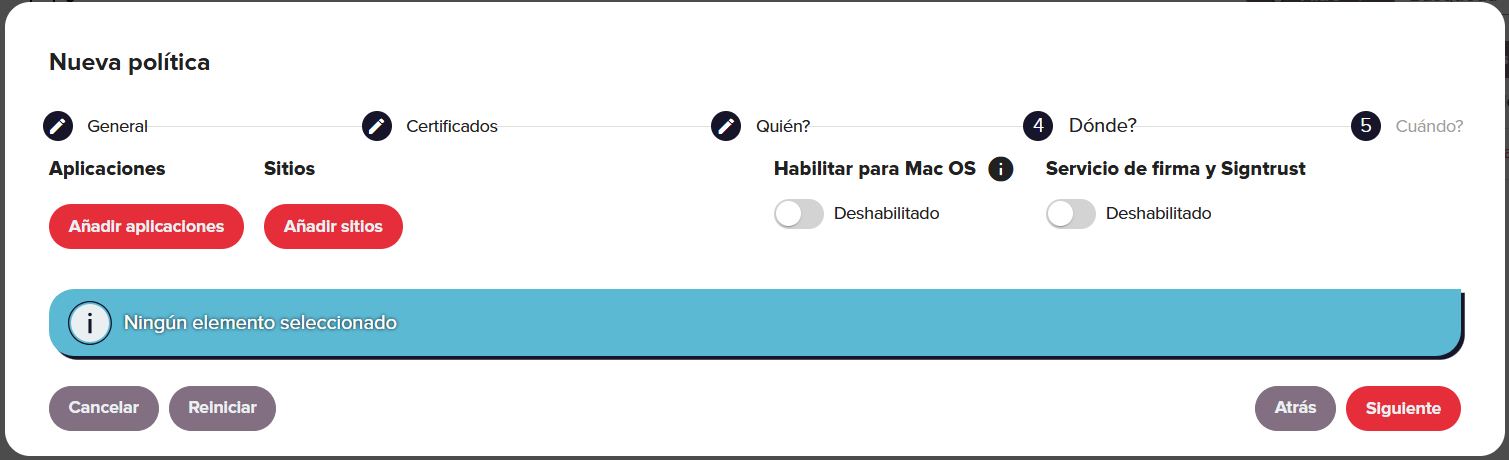

Dónde

La sección Dónde del asistente define las aplicaciones o expresiones regulares que se aplican a la política.

Si no se ha definido ninguna aplicación relevante, el usuario puede definir una nueva utilizando el botón Añadir grupo de aplicaciones. Para más información, consulte la sección Aplicaciones.

Cuándo

La sección Cuándo del asistente define la opción para programar cuándo se aplica la política.

Puede configurarse para que se aplique siempre o para que siga un horario personalizado basado en fechas concretas, horas del día o días de la semana. Al seleccionar un intervalo de fechas, aparece un calendario para que elijas las fechas de inicio y fin. Para un intervalo de tiempo específico, puedes especificar las horas durante las cuales la política está activa. Además, puedes definir los días de la semana en los que está permitido su uso.

Redtrust utiliza el Universal Coordinated Time (UTC) para medir la hora y las fechas de las políticas.

Haz clic en la flecha para ver la lista de operaciones de política.

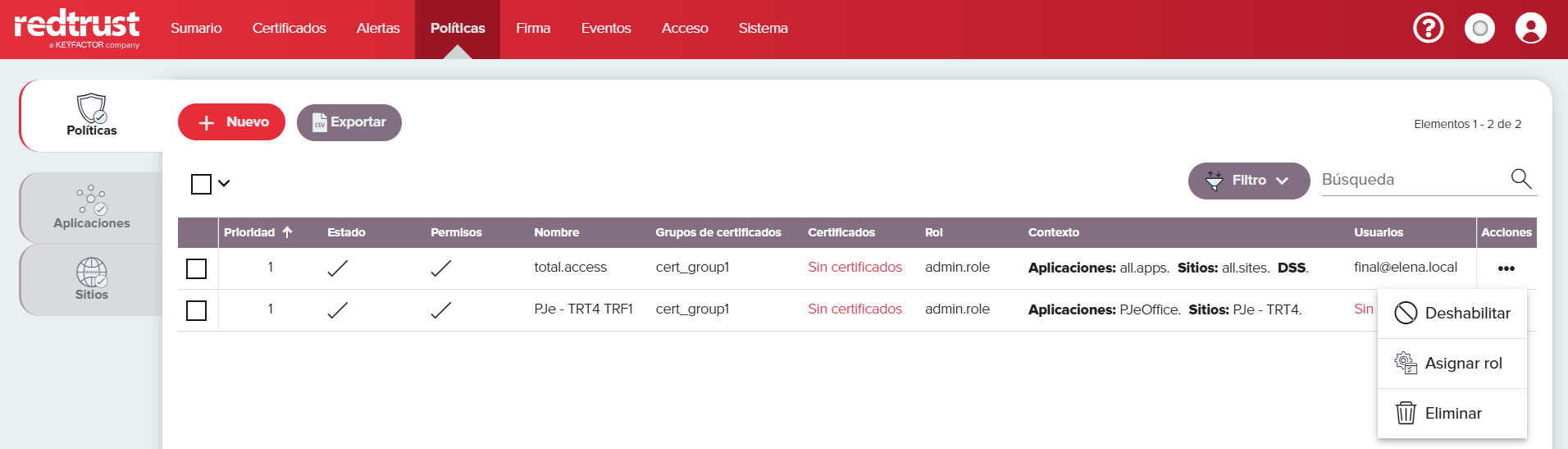

Operaciones de política

Para ver las operaciones de política, haga clic en el ⋯ de la fila del certificado.

| Configuración | Descripción |

|---|---|

| Asignar una política a un rol | Por defecto, una política se asigna al rol que la creó. Esto asegura que solo los usuarios dentro de ese rol, que tienen los permisos necesarios, pueden ver y modificar la política. No obstante, la política puede aplicarse a usuarios que no pertenezcan a la función asignada. La cuenta de administrador de Redtrust tiene la capacidad de reasignar la política a un rol diferente si es necesario. |

| Habilitar / deshabilitar | Habilita o deshabilita la política. |

| Eliminar | Elimina permanentemente la política. |

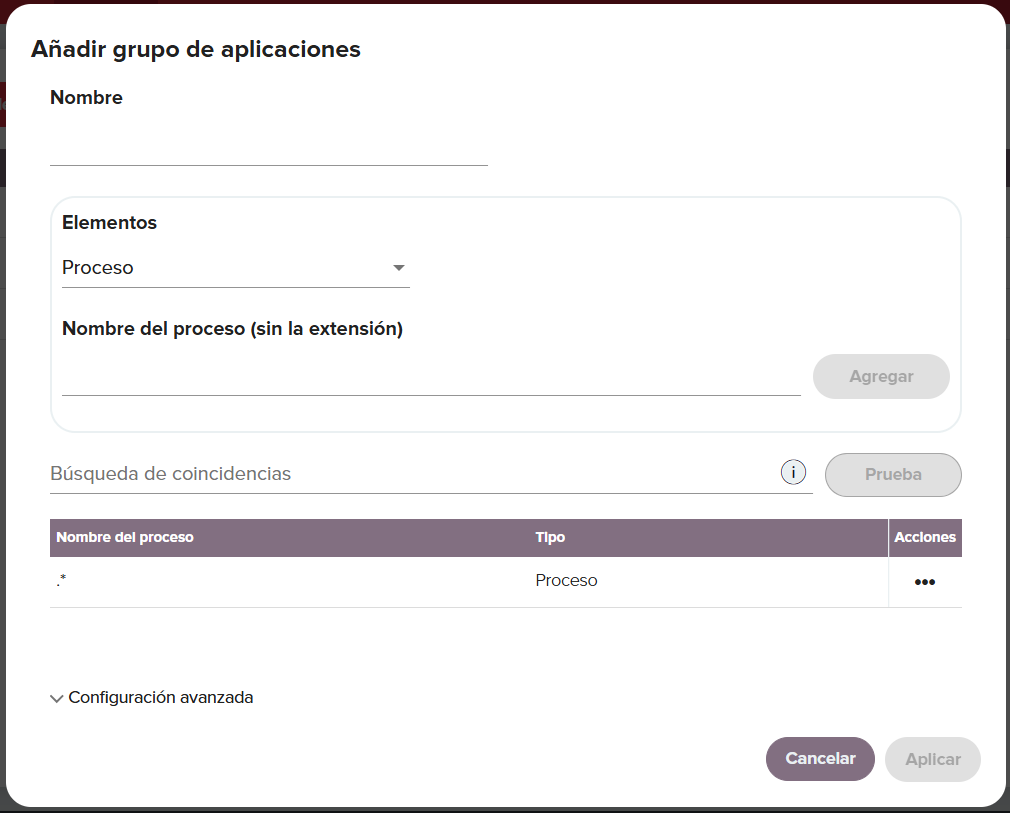

Aplicaciones

En la pestaña de aplicaciones de la sección Políticas de la consola de administración se pueden definir aplicaciones, mediante la creación de procesos o expresiones regulares (RegEx) que se aplican sobre la línea de comandos. Estos grupos de aplicaciones pueden aplicarse a políticas que permiten un control granular sobre qué aplicaciones del equipo cliente tienen permitido o prohibido utilizar el certificado asociado a la política.

Al añadir el proceso o la expresión regular a un grupo de aplicaciones (véase la imagen siguiente), puedes utilizar el campo Buscar coincidencias para comprobar el proceso o la expresión. De esta forma puedes comprobar si el texto coincide con alguna de las propiedades que se han añadido a este grupo de aplicaciones. Para realizar la prueba, simplemente introduce el texto y haz clic en Prueba. Si no se encuentra nada, Redtrust mostrará una advertencia. Si tiene éxito, mostrará el número de elementos que coinciden con el campo.

Haz clic en la flecha para ver la lista de configuraciones de las aplicaciones.

| Configuración | Descripción |

|---|---|

| Nombre del grupo de aplicaciones | El nombre para el grupo de aplicaciones. |

| Proceso | Nombre de la aplicación que quieres definir (sin la extensión). Se utiliza para identificar aplicaciones específicas, como «mmc» para Microsoft Management Center o «signtool» para Microsoft SignTool. Para indicar cualquier aplicación se puede utilizar el * como operador comodín introduciendo un punto seguido de un asterisco [ .* ] Si se desea, se pueden añadir varios procesos. |

| Línea de comandos | Esta opción permite definir un RegEx para analizar el comando que se está ejecutando y comprobar si coincide con el patrón específico. Esto resulta útil cuando se desea imponer propiedades específicas, como indicar archivos PDF de una ruta específica u otras configuraciones, cuando se está utilizando el certificado en el Acrobat Reader. En el siguiente ejemplo se utiliza un RegEx para definir el escenario mencionado. .*Acrobat\.exe D:\\Documentos\\.*\.pdf.* |

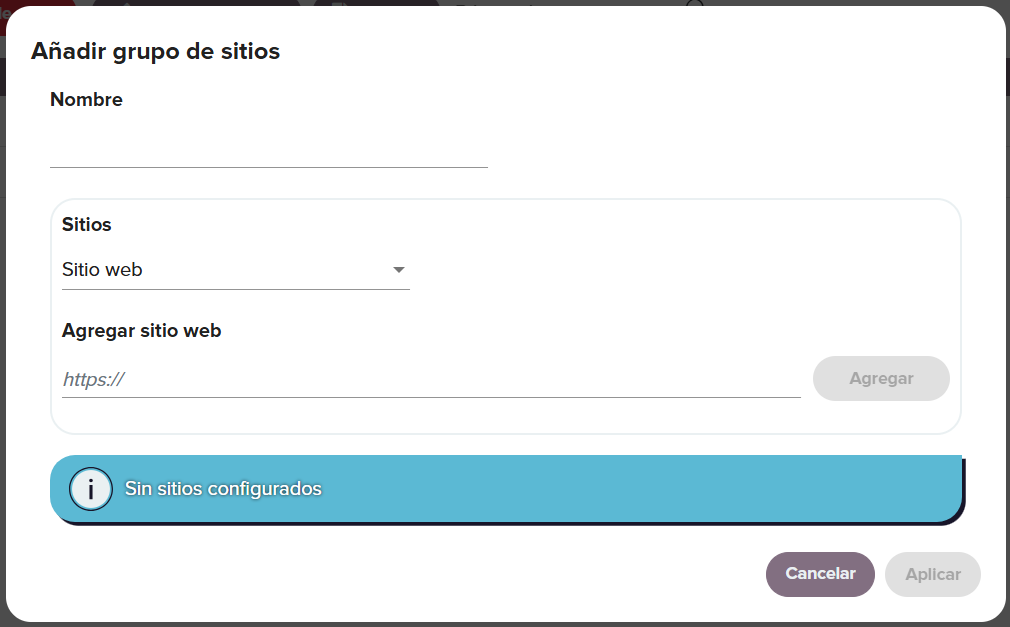

Sitios

Usa la pestaña Sitios en Políticas para definir grupos de sitios. Luego puedes aplicar estos sitios a políticas para permitir o bloquear dónde se puede usar el certificado asociado a la política. Después de que un usuario se autentique en un sitio, también puedes controlar qué secciones de ese sitio estarán accesibles.

Puedes combinar reglas de sitios entre políticas. Por ejemplo, crea una política que permita un dominio completo y luego añade una política de mayor prioridad que deniegue una ruta específica dentro de ese dominio.

Wildcards

El campo Sitio admite los siguientes wildcards:

*: cualquier número de caracteres (incluido ninguno)?: cero o un carácter+: uno o más caracteres

Ejemplos

www*.example.comcoincide conwww.example.com,www1.example.com,www-api.example.com.api?.example.comcoincide conapi.example.comyapi1.example.com, pero no conapi12.example.com.files+.example.comcoincide confiles1.example.com,files-prod.example.com, etc.

Reglas de host vs reglas de URL

-

Regla de host (sin ruta): se aplica a todo el host.

Ejemplo:reports.example.comcoincide con cualquier URL bajohttps://reports.example.com. -

Regla de URL (incluye una ruta con

/): se aplica solo a la ruta especificada.

Ejemplo:*.example.com/reportscoincide conhttps://app.example.com/reports, pero no conhttps://app.example.com/finance.

También puedes combinar wildcards en rutas. Por ejemplo, *.example.com/*/invoices coincide con https://portal.example.com/2024/invoices y https://a.example.com/es/invoices

Escape de caracteres especiales

Si necesitas usar ?, * o + literalmente (por ejemplo, porque aparecen en una URL), escápalos con una barra invertida: \?, \* o \+. Ejemplo: https://portal.example.com:\?9443/app/view.

Haz clic en la flecha para ver la lista de configuraciones del sitio.

| Configuración | Descripción |

|---|---|

| Nombre del grupo de sitios | Nombre del grupo de sitios. |

| Sitio | Define el sitio. Admite el uso del carácter *, + y ? como comodines al definirlos. * se resuelve con cualquier cadena de caracteres (incluida la cadena vacía), + se resuleve como cualquier cadena de caracteres de como mínimo un carácter y ? se resuelve como ninguno o un carácter. |

| Expresión regular | La opción de expresión regular. Para más información sobre el uso de expresiones regulares, consulta este artículo sobre el tema. |