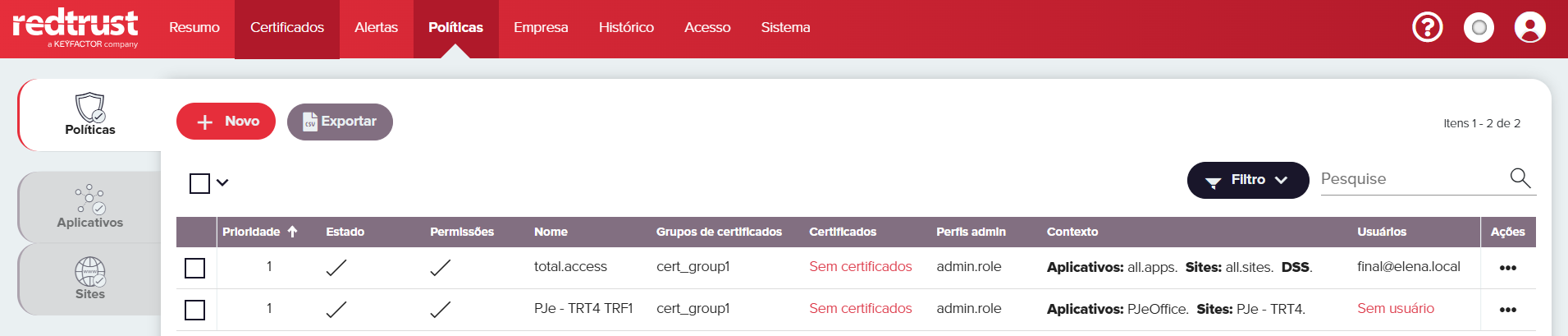

Políticas

Visão geral

Políticas são conjuntos de regras ou diretrizes que definem como os certificados podem ser usados. No Redtrust, as políticas definem regras e restrições sobre como certificados individuais ou grupos de certificados são usados. Geralmente, se um certificado não tiver políticas atribuídas, nenhum usuário poderá usá-lo. Somente os proprietários de um certificado têm acesso completo ao seu certificado, substituindo quaisquer políticas configuradas. Para obter mais informações, consulte Certificates.

Você pode configurar políticas na guia de navegação Policies do admin console. Para fazer isso, é necessário escolher um grupo de certificados e definir quem pode usá-los e onde eles podem usá-los (ou seja, em quais aplicativos e sites) e quando (ou seja, em quais horários). Na barra lateral, você também pode definir os aplicativos e os sites que podem usar certificados.

Clique aqui para ver a lista de configurações de política.

Configurações de política

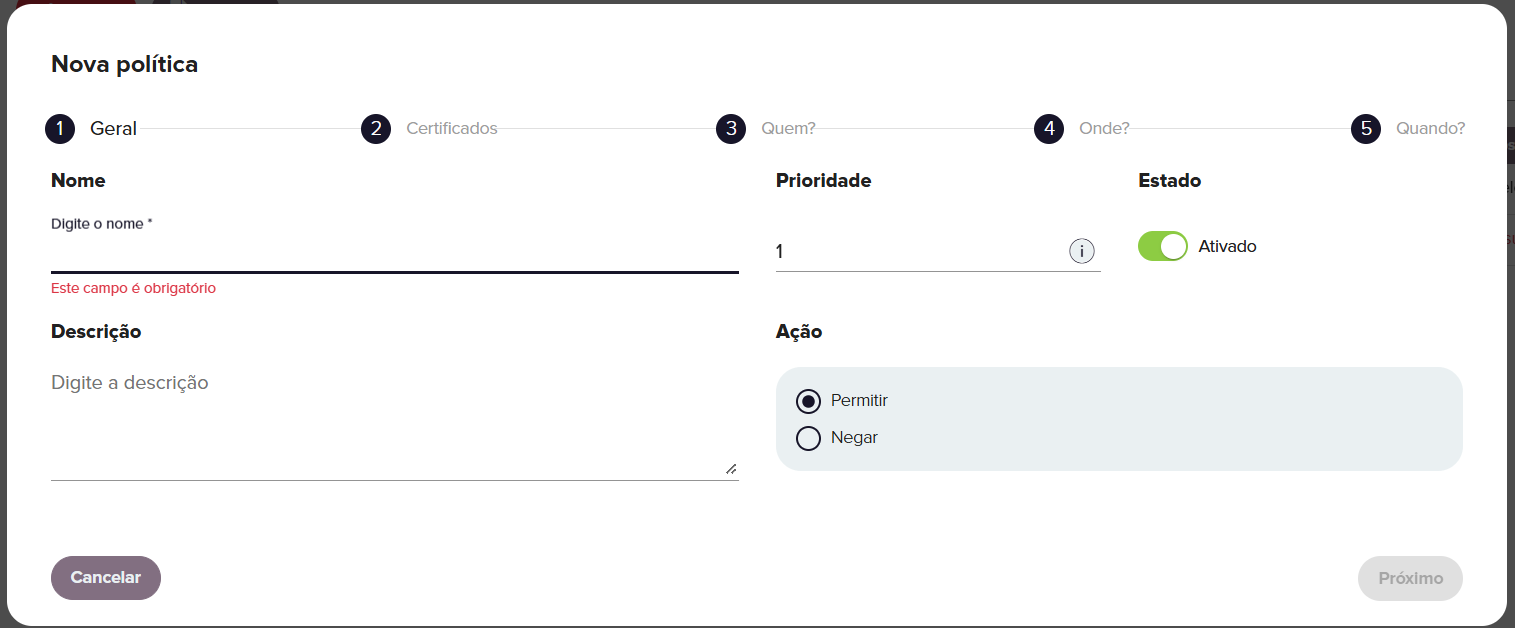

Geral

| Configuração | Descrição |

|---|---|

| Nome | Nome descritivo da política. |

| Prioridade | Determina a ordem em que as políticas são aplicadas quando os usuários desejam usar um certificado atribuído a várias políticas, sendo 0 a prioridade mais alta. Evite atribuir políticas com o mesmo nível de prioridade ao mesmo usuário ou grupo, pois isso pode fazer com que as políticas sejam aplicadas de forma inconsistente. |

| Status | Determina se a política está ativada ou desativada. Uma política ativada estará ativa e será aplicada, enquanto uma política desativada estará inativa/não será aplicada. |

| Action | Define se a política permitirá ou negará o uso do certificado com base nos parâmetros definidos da política. |

| Política de PIN do usuário | Não fazer nada: Quando esta opção está selecionada, o sistema exige um PIN do usuário apenas se o certificado estiver configurado para exigi-lo. Pedir o PIN do usuário: Esta opção exige o PIN quando um certificado é utilizado. Não pedir o PIN do usuário: Esta opção não exige o PIN, a menos que a configuração do certificado esteja definida como Forçar solicitação do PIN do usuário. |

| Descrição | Informações opcionais sobre a política. |

Certificados

A seção Certificados do assistente de criação de políticas define a quais certificados ou grupos de certificados uma política se aplica.

| Configuração | Descrição |

|---|---|

| Selecione o(s) certificado(s) e comece a digitar para preencher uma lista de certificados e grupos de certificados a serem escolhidos para a política. Os certificados disponíveis nessa lista dependerão dos grupos de certificados aos quais o usuário autenticado no momento tem acesso com base em sua função definida. Para obter mais informações, consulte a seção roles | . |

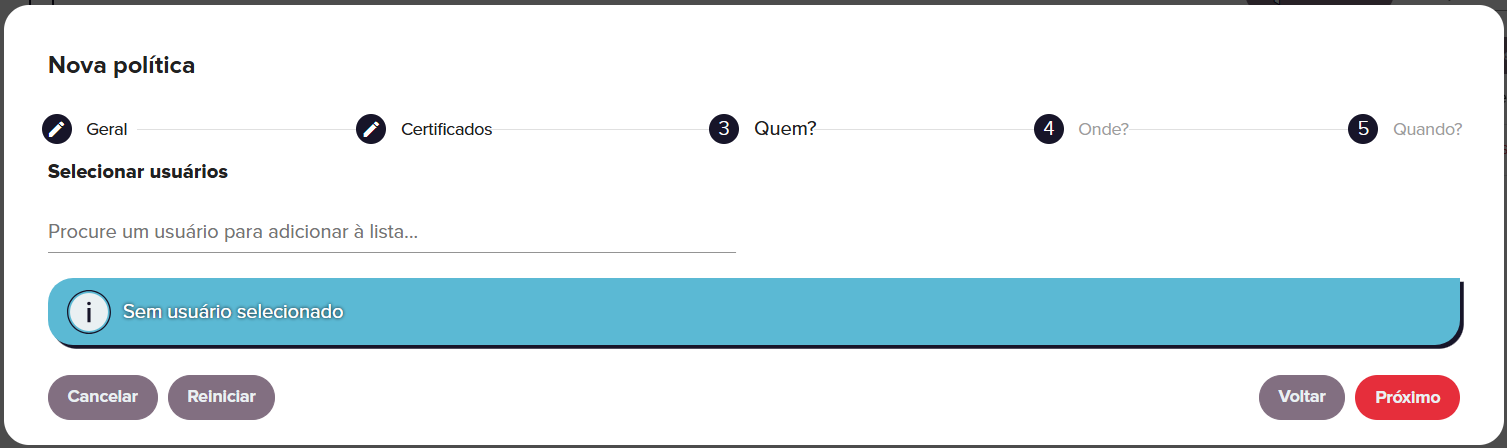

Quem

A seção Quem do assistente define os usuários ou grupos de usuários aos quais a política se aplicará. Você pode procurar um usuário digitando as duas primeiras letras do nome dele no campo Usuário.

| Configuração | Descrição |

|---|---|

| Select User(s) | Comece a digitar para preencher uma lista de usuários e grupos de usuários a serem selecionados. Vários usuários e grupos de usuários podem ser selecionados. |

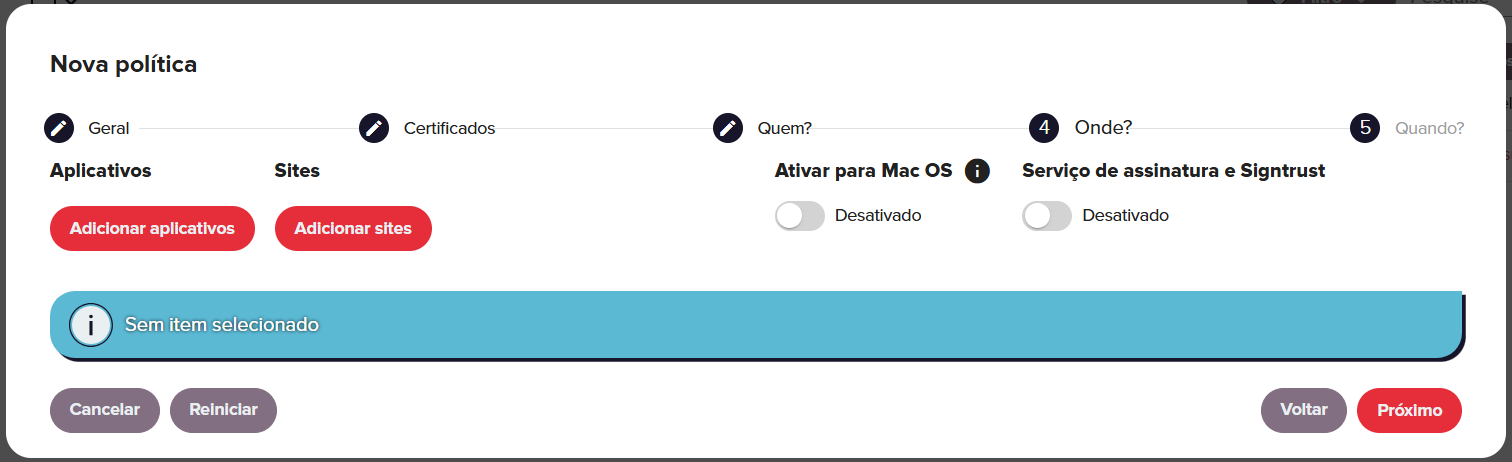

Onde

A seção Onde do assistente define os aplicativos ou expressões regulares que se aplicam à política. Selecione Adicionar aplicativos para exibir uma lista de aplicativos criados.

Se nenhum aplicativo relevante tiver sido definido, o usuário poderá definir um novo aplicativo usando o botão Adicionar grupo de aplicativos. Para obter mais informações, consulte a seção Aplicativos.

Quando

A seção Quando do assistente define a opção para agendar quando a política será aplicada.

Ela pode ser configurada para ser sempre aplicada ou seguir uma programação personalizada com base em datas específicas, horários do dia ou dias da semana. Ao selecionar um intervalo de datas, é exibido um calendário para que você escolha as datas de início e término. Para um intervalo de tempo específico, você pode especificar as horas durante as quais a política está ativa. Além disso, você pode definir os dias da semana em que seu uso é permitido.

O Redtrust usa o Tempo Universal Coordenado (UTC) para medir a hora e as datas das políticas.

Clique aqui para ver a lista de operações de política.

Operações de política

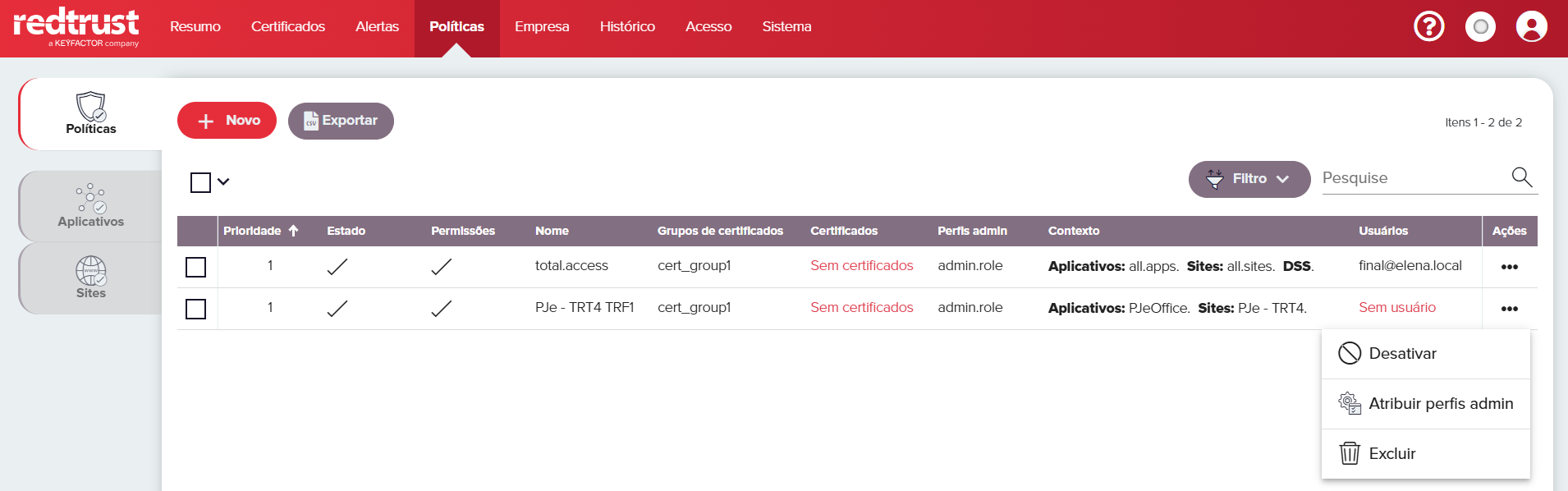

Para ver as operações de política, clique no ⋯ na linha do certificado.

| Configuração | Descrição |

|---|---|

| Atribuir uma política a uma função Por padrão | Uma política é atribuída à função que a criou. Isso garante que somente os usuários dessa função, que têm as permissões necessárias, possam visualizar e modificar a política. No entanto, a política ainda pode ser aplicada a usuários fora da função atribuída. A conta de administrador do Redtrust tem a capacidade de reatribuir a política a uma função diferente, se necessário. |

| Habilitar e desabilitar | Habilita ou desabilita a política. |

| Excluir | Exclui permanentemente a política. |

Aplicativos

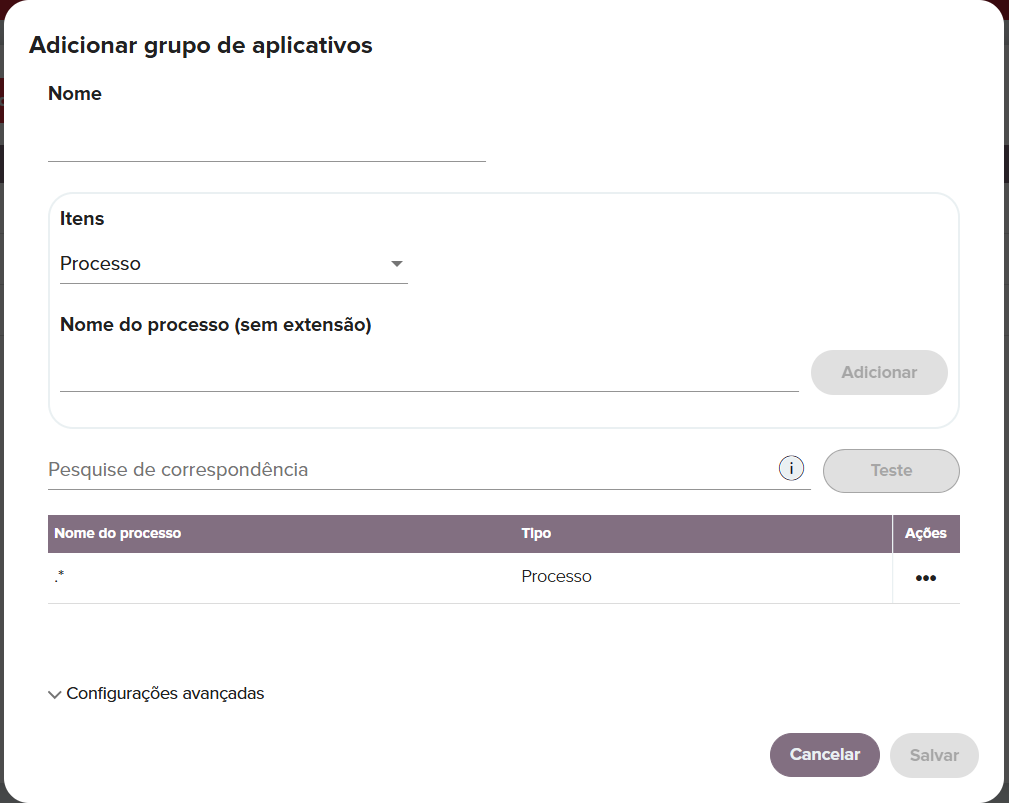

Na guia Aplicativos da seção Políticas do console de administração, é possível definir aplicativos criando processos ou expressões regulares (RegEx) que são aplicados na linha de comando. Esses grupos de aplicativos podem ser aplicados a políticas, permitindo um controle granular sobre quais aplicativos no computador do cliente têm permissão ou são proibidos de usar o certificado associado à política.

Ao adicionar o processo ou a expressão da linha de comando a um grupo de aplicativos (veja a imagem abaixo), você pode usar o campo Pesquisa de coincidências para testar o processo ou a expressão da linha de comando. Dessa forma, você pode verificar se o texto corresponde a alguma propriedade que tenha sido adicionada a esse grupo de aplicativos. Para testar, basta digitar o texto e clicar em Testar. Se nada for encontrado, o Redtrust exibirá um aviso. Se for bem-sucedido, ele mostrará o número de elementos que correspondem ao campo.

Clique aqui para ver uma lista das configurações dos aplicativos.

| Configuração | Descrição |

|---|---|

| Nome do grupo de aplicativos | O nome do grupo de aplicativos. |

| Processo | Nome do aplicativo que você deseja definir (sem a extensão). É usado para identificar aplicativos específicos, como “mmc” para o Microsoft Management Center ou “signtool” para o Microsoft SignTool. Para indicar qualquer aplicativo, você pode usar o * como um operador curinga, inserindo um ponto seguido de um asterisco [ .* ] Se desejar, vários processos podem ser adicionados. |

| Linha de comando | Essa opção permite que você defina um RegEx para analisar o comando que está sendo executado e verificar se ele corresponde ao padrão específico. Isso é útil quando você deseja impor propriedades específicas, como especificar PDFs de um caminho específico ou outras configurações, quando estiver usando o certificado no Acrobat Reader. O exemplo a seguir usa um RegEx para definir o cenário acima. .*Acrobat.exe D:Document D:*.pdf.*. |

Sites

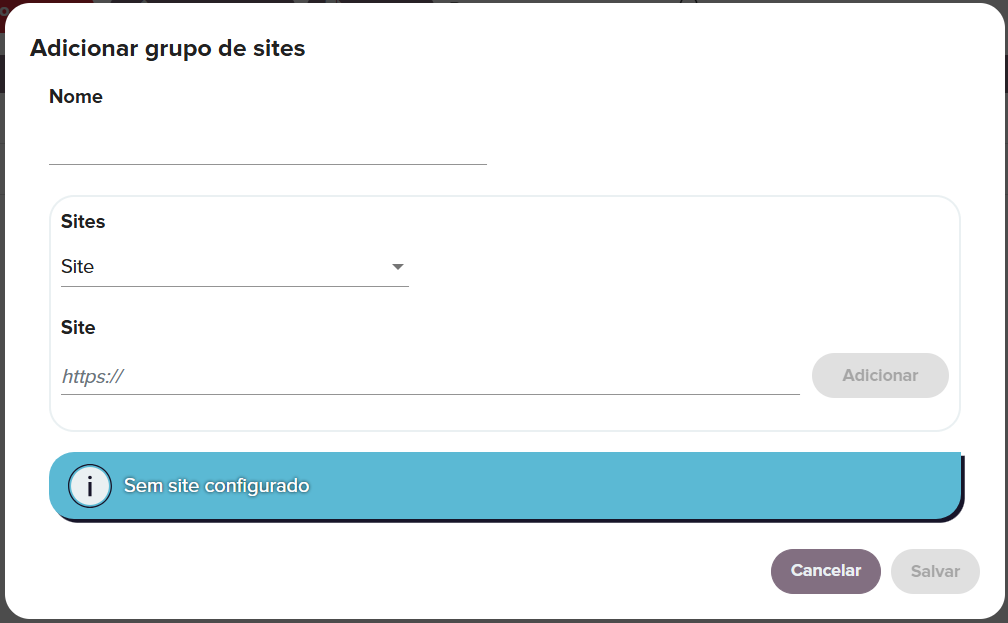

Use a guia Sites em Políticas para definir grupos de sites. Você pode aplicar esses sites às políticas para permitir ou bloquear onde o certificado associado à política pode ser usado. Após a autenticação do usuário em um site, você também pode controlar quais seções desse site estarão acessíveis.

Você pode combinar regras de sites entre políticas. Por exemplo, crie uma política que permita um domínio inteiro e, em seguida, adicione uma política de prioridade mais alta que negue um caminho específico dentro desse domínio.

Wildcards

O campo Site aceita os seguintes wildcards:

*: qualquer número de caracteres (inclusive nenhum)?: zero ou um caractere+: um ou mais caracteres

Exemplos

www*.example.comcorresponde awww.example.com,www1.example.com,www-api.example.com.api?.example.comcorresponde aapi.example.comeapi1.example.com, mas não aapi12.example.com.files+.example.comcorresponde afiles1.example.com,files-prod.example.com, etc.

Regras de host vs regras de URL

-

Regra de host (sem caminho): aplica-se ao host inteiro.

Exemplo:reports.example.comcorresponde a qualquer URL sobhttps://reports.example.com. -

Regra de URL (inclui um caminho com

/): aplica-se apenas ao caminho especificado.

Exemplo:*.example.com/reportscorresponde ahttps://app.example.com/reports, mas não ahttps://app.example.com/finance.

Você também pode combinar wildcards em caminhos. Por exemplo, *.example.com/*/invoices corresponde a https://portal.example.com/2024/invoices e https://a.example.com/es/invoices

Escape de caracteres especiais

Se precisar usar ?, * ou + literalmente (por exemplo, porque aparecem em uma URL), escape-os com uma barra invertida: \?, \* ou \+. Exemplo: https://portal.example.com:\?9443/app/view.

Clique aqui para ver a lista de configurações do site.

| Configuração | Descrição |

|---|---|

| Nome do grupo de sites | Nome do grupo de sites. |

| Site | Define o site. É compatível com o uso dos caracteres * e ? como curingas ao defini-los. O * é resolvido para qualquer cadeia alfanumérica, mas não inclui o ., ou seja, permite definir uma cadeia curinga em um subdomínio. |

| Expressão regular | A opção de expressão regular. Para obter mais informações sobre o uso de expressões regulares, consulte este artigo sobre o tópico. |